Solución 2

Requisitos

|

1. |

A nivel de la capa 1 o capa física. |

|

|

2. |

El modelo TCP/IP tiene cuatro capas: 1 - Interfaz de red, 2 - Internet, 3 - Transporte y 4 - Aplicación. Hay que recordar que este modelo es 10 años anterior al modelo OSI. |

|

|

3. |

b. |

No confunda la puerta de enlace predeterminada en un entorno TCP/IP, que hace referencia a la dirección IP de un rúter, con la puerta de enlace que hace referencia a un traductor de capas medias y altas (puerta de enlace SNA IBM o puerta de enlace Novell). |

|

4. |

c. |

En el nivel 2, se utilizan las direcciones MAC (Medium Access Control). |

|

5. |

d. |

El comando PING es un ICMP echo (ida) y un ICMP echo reply (vuelta). Según los sistemas operativos, el comando por defecto envía pings infinitos (Unix o Linux) o un número limitado a 4, por ejemplo (Windows). |

|

6. |

c. |

¡Atención!, ARP realiza la operación inversa |

|

7. |

FF |

255 |

|

|

1111 0000 |

240 |

|

|

F3 |

243 |

|

|

0111 1111 |

127 |

|

|

1100 0000 |

192 |

|

|

A0 |

160 |

Solución 2.1 Rol de las capas del modelo OSI

|

Número |

Nombre de capa OSI |

|

Protocolo |

|

7 |

Aplicación |

|

Servidor web |

|

6 |

Presentación |

HTML |

|

|

5 |

Sesión |

SQL |

|

|

4 |

Transporte |

TP4 |

|

|

3 |

Red |

CLNP |

|

|

2 |

Conexión |

HDLC |

|

|

1 |

Física |

V24 |

Solución 2.2 Comparación del modelo OSI con el modelo TCP/IP

|

Capa OSI (1983) |

|

Capa TCP/IP (1974) |

|

Aplicación |

|

Aplicación |

|

Presentación |

||

|

Sesión |

||

|

Transporte |

Transporte |

|

|

Red |

Internet |

|

|

Conexión |

Interfaz de red |

|

|

Física |

Solución 2.3 Identificadores utilizados en el modelo TCP/IP

|

Identificadores |

Ejemplo |

Capa TCP/IP (1974) |

|

Número de puerto |

TCP 80 |

Aplicación |

|

|

|

|

|

|

|

|

|

|

|

Transporte |

|

Dirección IP |

192.168.0.1 |

Internet |

|

Dirección MAC |

00-50-FC-20-4C-CD |

Interfaz de red |

|

|

|

Solución 2.4 Definición de la puerta de enlace predeterminada

|

1. |

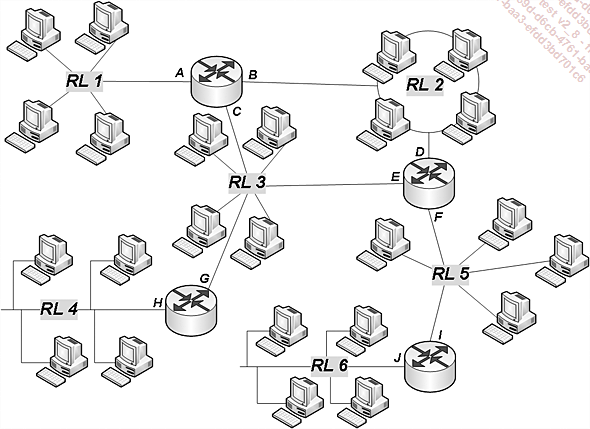

Definimos identificadores de redes lógicas asociadas a las redes de nivel 2: |

|

2. |

Algunos hosts están situados en redes lógicas que son auténticos callejones sin salida de la red. Por ello, no hay otra solución que asignarle la única puerta de enlace predeterminada posible: la dirección IP del rúter que permite salir de la red de nivel 2 en la que el host está conectado a la red. |

|

|

Hosts de RL1: |

|

|

Se les asigna A como puerta de enlace predeterminada. |

|

|

Hosts de RL4: |

|

|

H es el único candidato como puerta de enlace predeterminada. Cada host de RL4 debe asignarse H como dirección IP de puerta de enlace. |

|

|

Hosts de RL6: |

|

|

Todos los hosts de RL6 deben tener J como dirección IP de puerta de enlace predeterminada. |

|

|

Hosts de otras redes lógicas: |

|

|

En el resto de las redes lógicas, existen diferentes puertas de enlace posibles para cada uno de los hosts: dos posibles puertas de enlace en las redes lógicas RL2 y RL5 y tres en la red RL3. |

|

|

Atención, aunque es posible asignar varias direcciones IP de puerta de enlace en los ordenadores Windows, las direcciones IP suplementarias solo se utilizarán en caso de no poder conectar con la primera puerta de enlace configurada. |

|

|

En general, la puerta de enlace se elige en función... |

Solución 2.5 Definición de rutas en los rúteres

Debemos definir las siguientes rutas identificando el punto de inicio del rúter (interfaz) y el punto de llegada (puerta de enlace); debe tener cuidado de permanecer en una de las redes de nivel 2 en las que el rúter tenga una interfaz. Las tablas de enrutamiento contienen todas las rutas posibles.

Se obtiene la siguiente información:

RúterABC

|

Red |

Interfaz |

Puerta de enlace |

Métrica |

|

RL1 |

A |

A |

1 |

|

RL2 |

B |

B |

1 |

|

RL3 |

C |

C |

1 |

|

RL4 |

C |

G |

2 |

|

RL4 |

B |

D |

3 |

|

RL5 |

B |

D |

2 |

|

RL5 |

C |

E |

2 |

|

RL6 |

B |

D |

3 |

|

RL6 |

C |

E |

3 |

Observe que, para llegar a RL5, existen dos caminos iguales (C -> E) y (B -> D).

RúterDEF

El rúter conoce las redes lógicas RL2, RL3 y RL5, ya que tiene interfaces directamente conectadas en ellas.

|

Red |

Interfaz |

Puerta de enlace |

Métrica |

|

RL2 |

D |

D |

1 |

|

RL3 |

E |

E |

1 |

|

RL5 |

F |

F |

1 |

|

RL1 |

D |

B |

2 |

|

RL1 |

E |

C |

2 |

|

RL4 |

E |

G |

2 |

|

RL4 |

D |

B |

3 |

|

RL6 |

F |

I |

2 |

Rúter GH

El rúter conoce las redes lógicas RL3 y RL4, ya que tiene interfaces directamente conectadas en ellas.

|

Red |

Interfaz |

Puerta de enlace |

Métrica |

|

RL3 |

G |

G |

1 |

|

RL4 |

H |

H |

1 |

|

RL1 |

G |

C |

2 |

|

RL2 |

G |

C |

2 |

|

RL2 |

G |

E |

2 |

|

RL5 |

G |

E |

2 |

|

RL5 |

G |

C |

3 |

|

RL6 |

G |

E |

3 |

|

RL6 |

G |

C |

4 |

Rúter IJ

El rúter conoce las redes lógicas RL5 y RL6, ya que tiene interfaces directamente conectadas en ellas.

|

Red |

Interfaz |

Puerta de enlace |

Métrica |

|

RL5 |

I |

I |

1 |

|

RL6 |

J |

J |

1 |

|

RL1 |

I |

F |

3 |

|

RL2 |

I |

F |

2 |

|

RL3 |

I |

F |

2 |

|

RL4 |

I |

F |

3 |

Como esta última red está al final de la red, se habría podido definir una ruta por defecto en este rúter, ya que todas las rutas van de I a F.

Solución 2.6 Interconexión IP

|

1. |

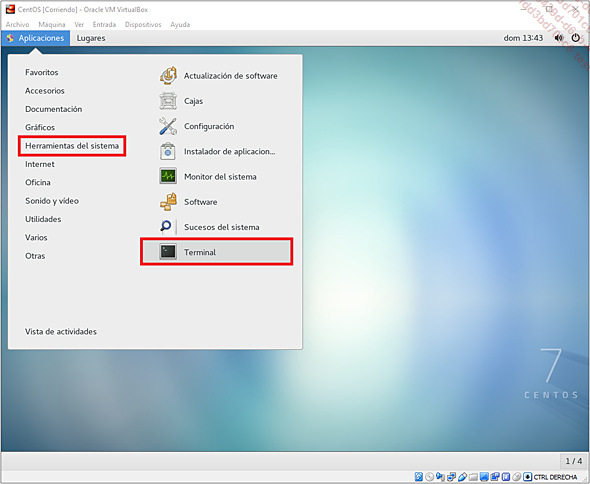

Para Linux, abra un Terminal desde Aplicaciones - Herramientas del sistema. |

|

2. |

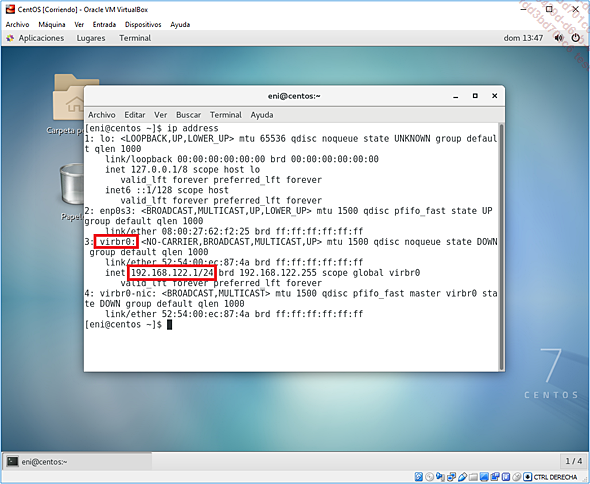

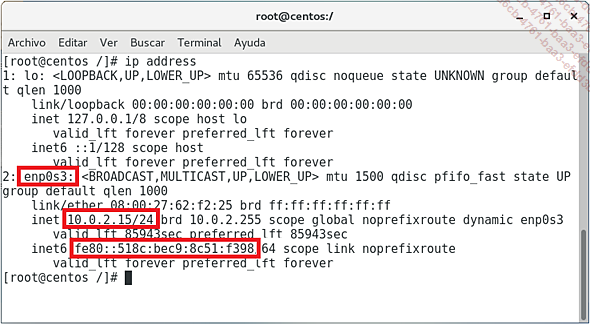

Utilice el comando ip address o ifconfig. |

Observamos aquí que la interfaz de red enp0s3 no tiene configurada la dirección IP.

¡Cuidado! Dado que Linux CentOS añade sus propias capas de virtualización, se encuentra disponible un mecanismo de virtualización de tarjetas de red a través del servicio libvirtd. En efecto, cuando hemos configurado y definido la interfaz enp0s3 en la instalación, ha aparecido una nueva interfaz, virbr0. CentOS lo ha aprovechado para desactivar la primera interfaz.

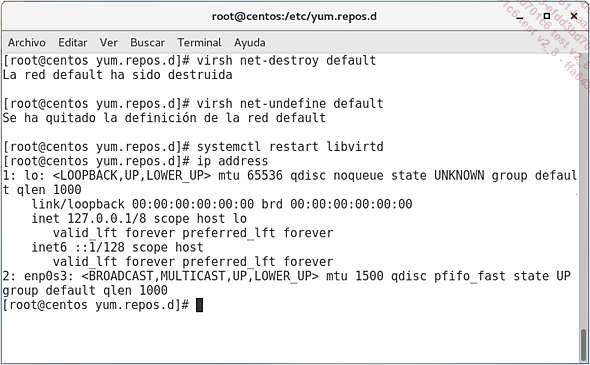

Para no confundir al lector, vamos a desactivar la virtualización que conlleva CentOS con los siguientes comandos.

|

3. |

Acceda con el usuario root (administrador) al terminal: sudo -iu root Destrucción de la red virtual: virsh net-destroy default virsh net-undefine default Reinicio del servicio de virtualización de la red: systemctl restart libvirtd |

|

4. |

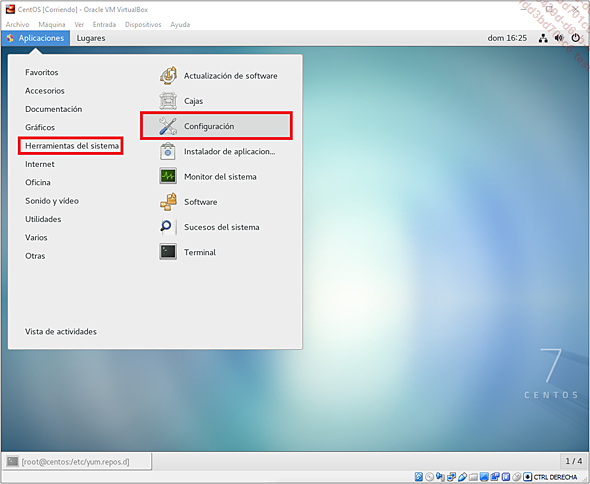

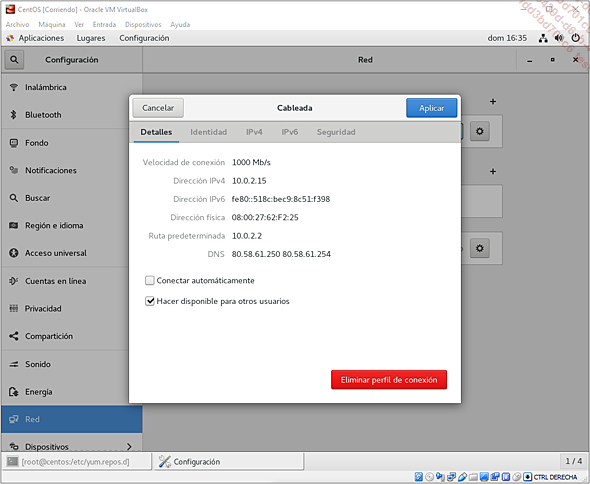

Ahora debemos reactivar la interfaz enp0s3: Menú Aplicaciones - Herramientas del sistema - Configuración. |

|

5. |

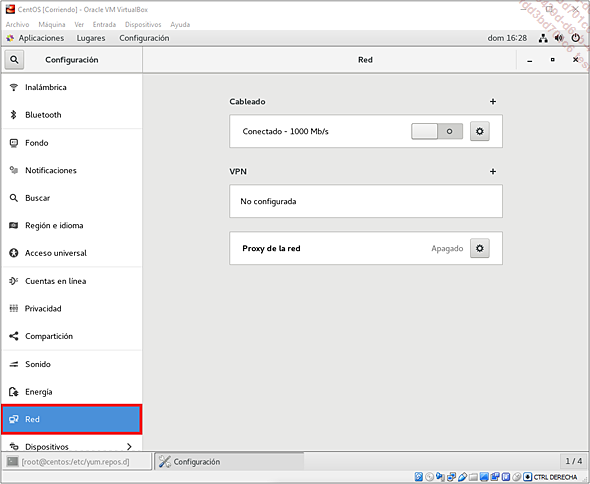

Haga clic en Red. |

|

6. |

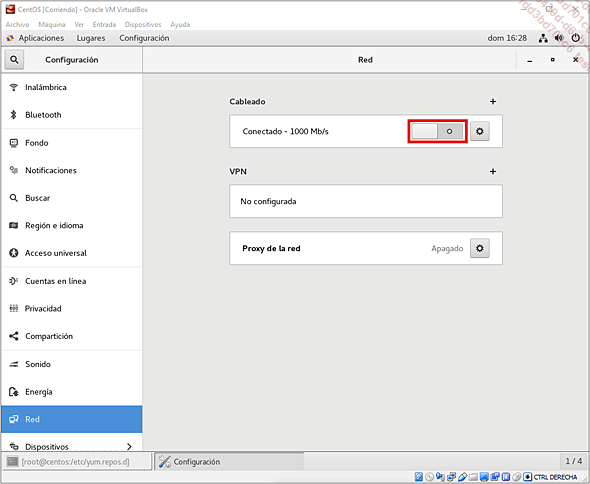

Deslice el interruptor hacia la derecha para activar la tarjeta de red: |

|

7. |

La tarjeta debe recuperar entonces los parámetros IPv4 e IPv6: |

|

8. |

Observe la dirección IP obtenida. |

|

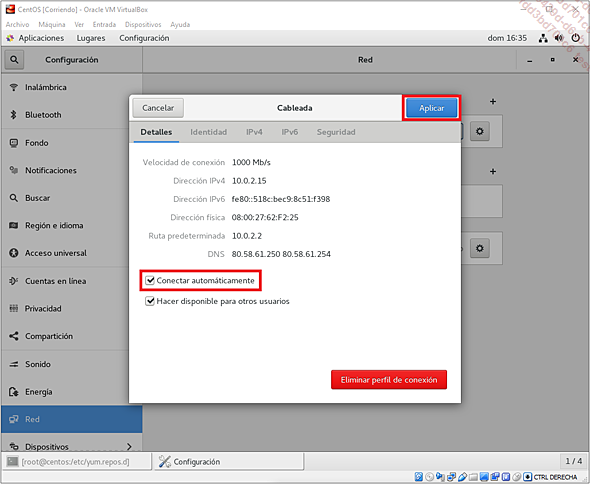

9. |

Si lo dejamos aquí, la modificación será ignorada en el siguiente arranque. Acceda a la parte inferior izquierda de la ventana Cableada, marque la opción Conectar automáticamente y haga clic en Aplicar. |

|

10. |

Muestre de nuevo los parámetros obtenidos: |

Linux

Interfaz: enp0s3

IPv4: 10.0.2.15

|

11. |

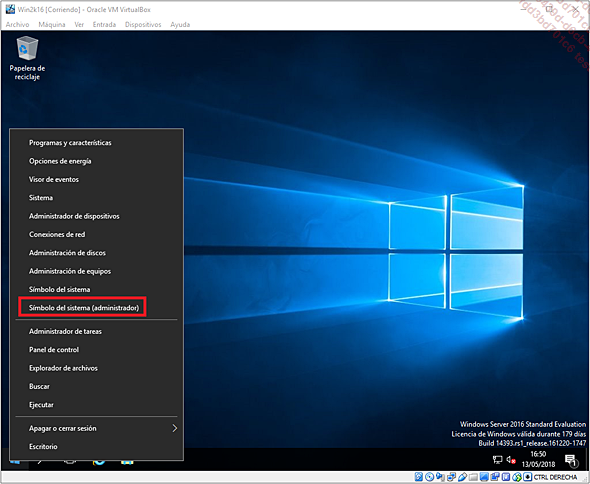

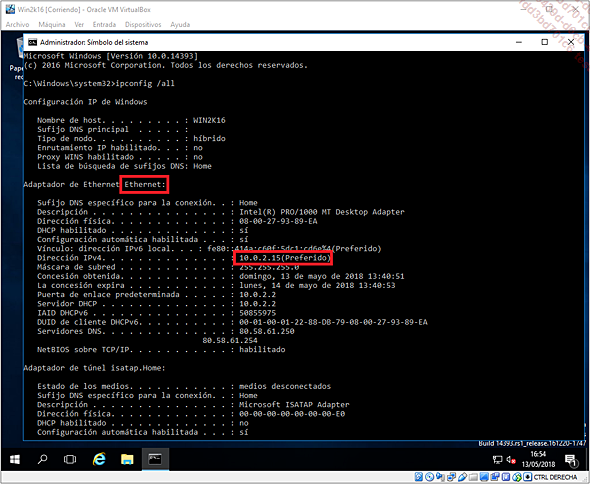

Para Windows, arranque el Símbolo del sistema (administrador) haciendo clic con el botón derecho en el menú Inicio. |

|

12. |

Después ejecute el comando ipconfig /all. |

Windows

Interfaz: Ethernet

IPv4: 10.0.2.15

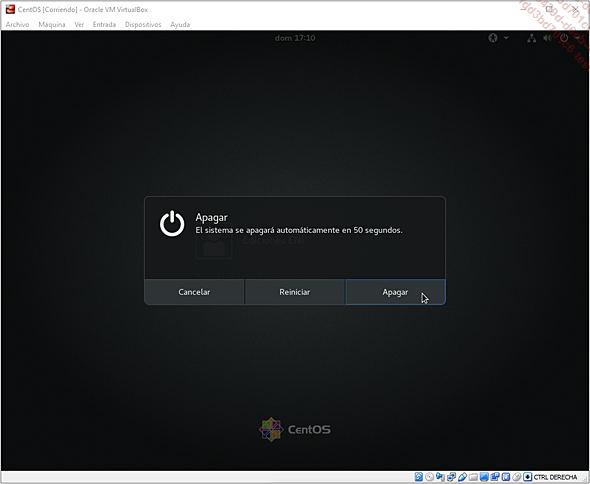

Parar el ordenador Linux

|

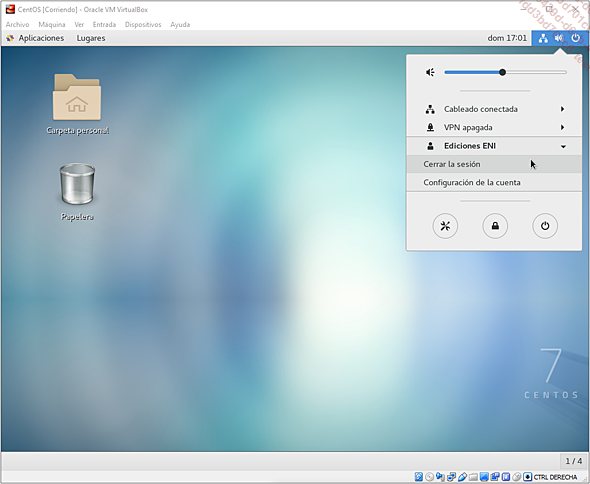

13. |

Para parar la máquina Linux, cierre primero la sesión haciendo clic en su nombre, arriba a la derecha: |

|

14. |

Elija Cerrar la sesión. |

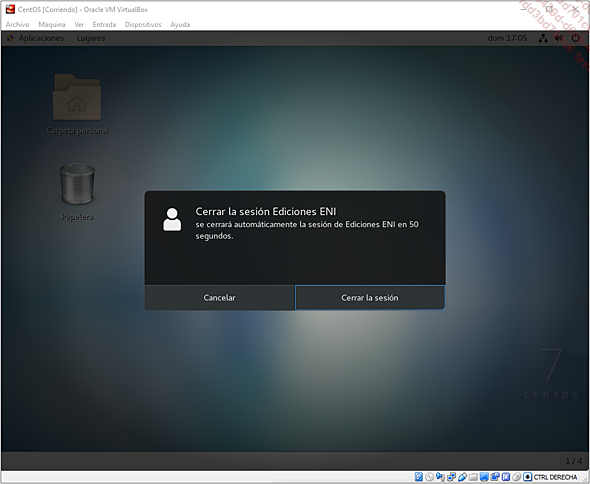

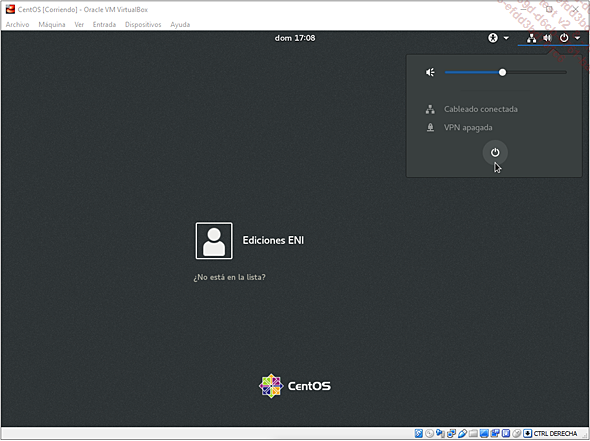

|

15. |

Haga clic arriba a la derecha en el símbolo de inicio/apagado. |

|

16. |

Elija Apagar. |

|

17. |

Haga clic en Apagar para confirmar el apagado o espere 60 segundos. |

Parar el ordenador Windows Server

|

18. |

Haga clic abajo a la izquierda en el símbolo de Windows y después haga clic con el botón derecho. En el menú contextual elija... |

Solución 2.7 Instalación de las Guest Additions y compartir carpetas

Instalación de las Guest Additions

|

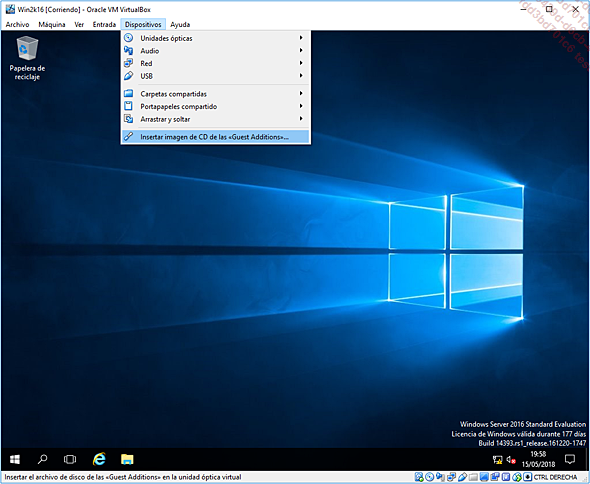

1. |

Desde la VM Windows, pulse simultáneamente las teclas [Ctrl] derecho + C para que aparezca el menú VirtualBox. |

|

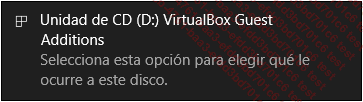

2. |

Haga clic en el menú Dispositivos e Insertar imagen de CD de las «Guest Additions»…. Abra una sesión Administrador con las teclas [Ctrl][Supr] (equivalente a [Ctrl][Alt][Supr] en VirtualBox). Se muestra la siguiente notificación: |

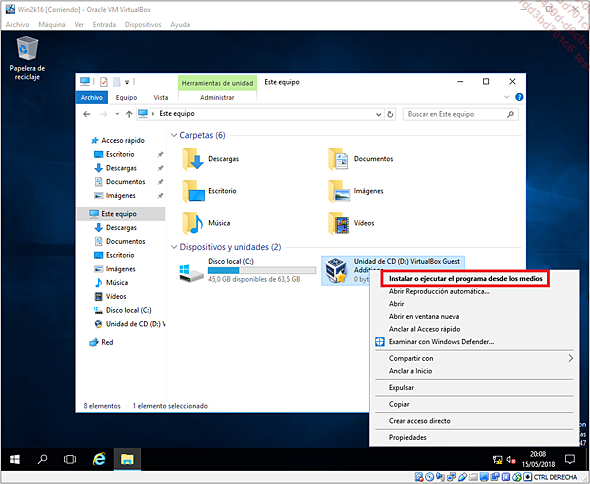

|

3. |

Presione Windows+Epara abrir el explorador de archivos. Haga clic con el botón derecho en la unidad de CD para arrancar la instalación de las Guest Additions: |

|

4. |

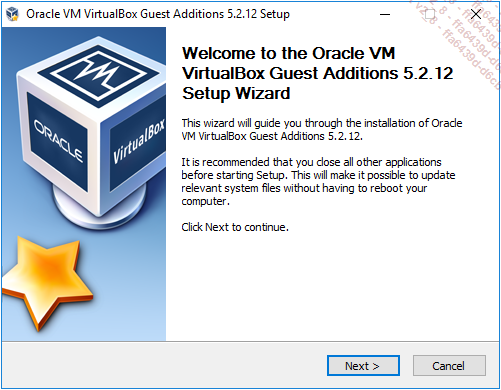

Se ejecuta el programa de instalación: |

|

5. |

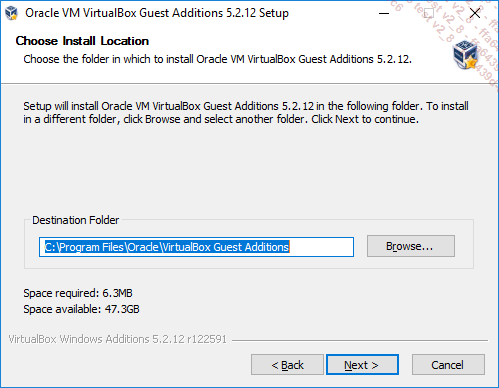

Deje la carpeta de instalación por defecto y pulse Next. |

|

6. |

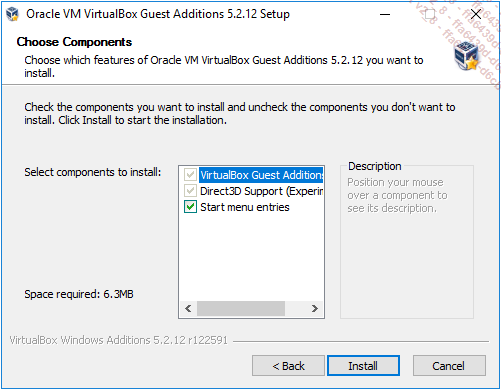

Continúe con las opciones por defecto y después haga clic en Install. |

|

7. |

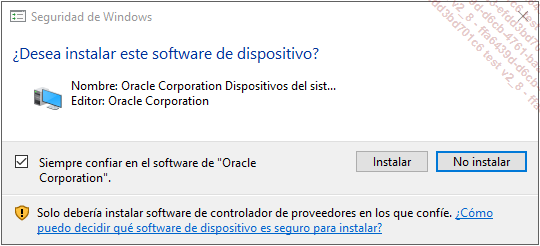

Durante la instalación, la siguiente ventana aparece. Marque la casilla Siempre confiar en el software de “Oracle Corporation”. |

|

8. |

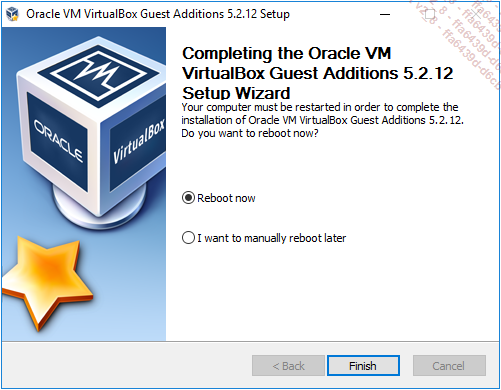

Reinicie la máquina haciendo clic en Finish. |

Compartir carpetas entre laVM y el equipo host

Ahora vamos a ver cómo realizar un intercambio de documentos entre una máquina virtual y el ordenador físico en el que se ejecuta VirtualBox.

|

9. |

Un vez reiniciada la VM, haga aparecer el menú de la máquina virtual haciendo clic en [Ctrl] C. Abra el menú Dispositivos y haga clic en Carpetas compartidas... |

Solución 2.8 Instalación de la herramienta de captura de tramas

|

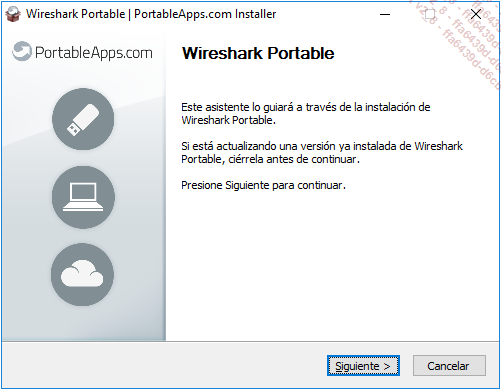

1. |

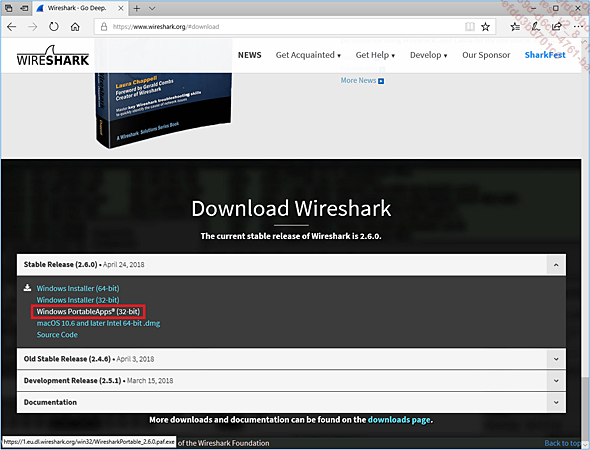

Descargue Wireshark desde el sitio oficial seleccionando la versión portable para Windows. |

|

2. |

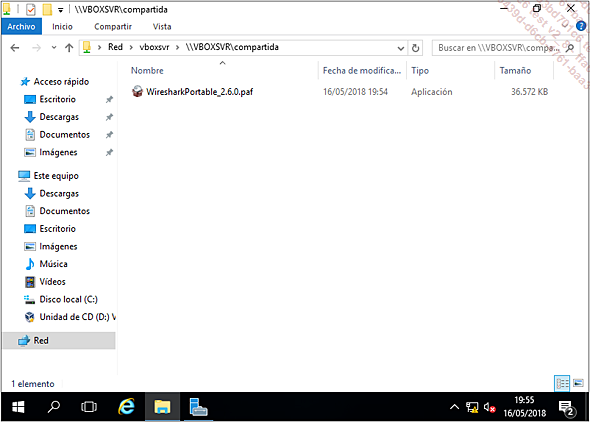

Coloque el ejecutable descargado en la carpeta c:\compartida, de manera que esté accesible desde el servidor Windows: |

|

3. |

Haga clic con el botón derecho y elija Ejecutar como administrador. Realice ahora la instalación de Wireshark (winPcap se instalará después) seleccionando las opciones por defecto. |

|

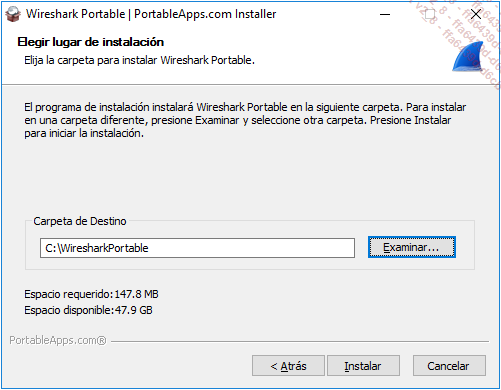

4. |

Indique una carpeta local para la instalación: |

|

5. |

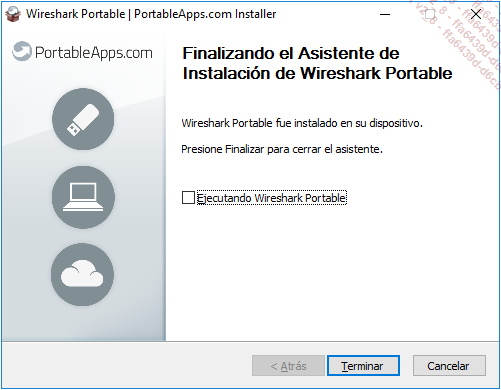

Prosiga con la instalación a través de las distintas pantallas. |

|

|

Después de varias pantallas, la instalación acaba: |

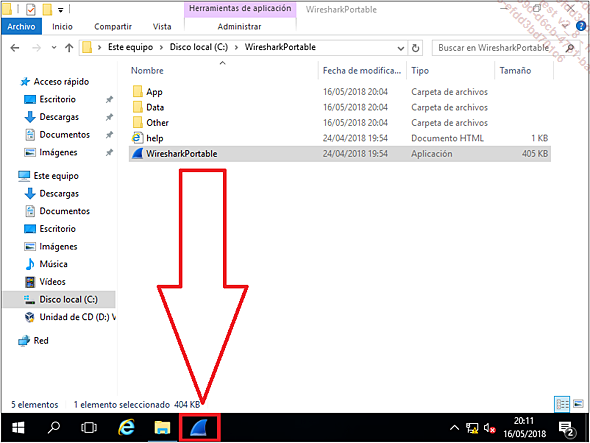

|

6. |

Desde el menú Inicio - Búsqueda, sitúese en la carpeta c:\WiresharkPortable. Haga clic con el botón derecho en la aplicación WiresharkPortable y, sin soltarlo, arrástrela a la barra de tareas para anclar la aplicación Wireshark: |

Debemos instalar también WinPcap, que permite capturar las tramas.

|

7. |

Siga estos pasos para descargar WinPcap, pero esta vez desde el sitio www.win10pcap.org. En efecto, este sitio propone una versión compatible con Windows 10/Windows Server 2016. Los pasos son los siguientes:

Acceda... |

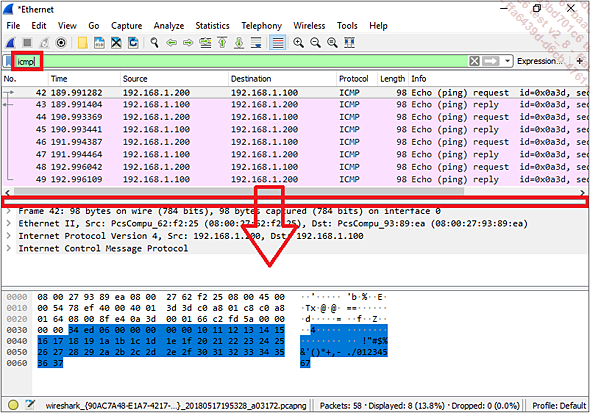

Solución 2.9 Implementación de una captura de tramas

|

1. |

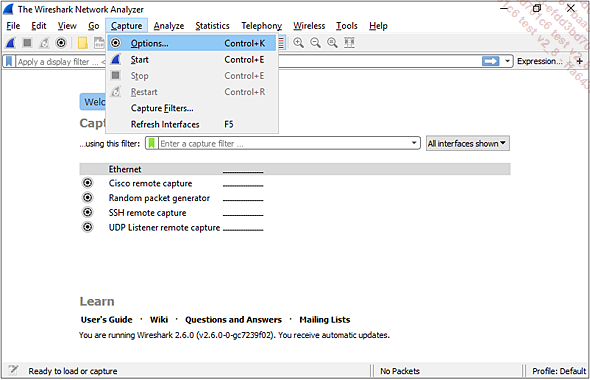

Desde Windows Server, arranque Wireshark. Acceda al menú Capture - Options: |

|

2. |

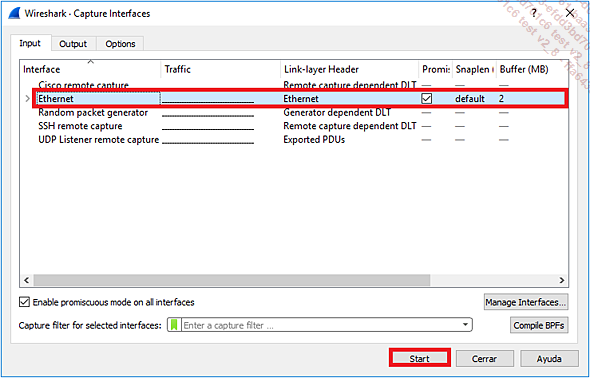

Haga clic en la línea correspondiente a la interfaz Ethernet. Inicie una captura de tramas haciendo clic en Start. |

|

3. |

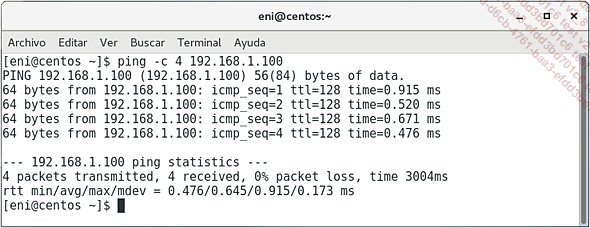

Desde una ventana Terminal en Linux, efectúe un ping al Windows Server: |

|

4. |

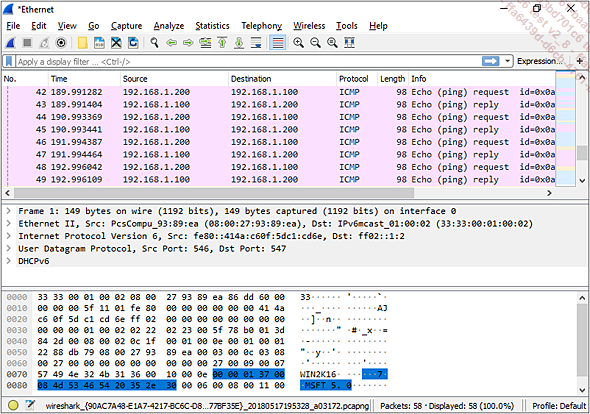

Debería ver cómo se capturan las tramas: |

|

5. |

Tras unos segundos, pare la captura. |

|

6. |

En caso de que sea necesario, interrumpa el ping en Linux con [Ctrl] C o utilice la opción -c para precisar un número de consultas ping. |

|

7. |

En Filter, escriba la palabra icmp y reorganice la ventana para dejar más espacio a la parte superior de la captura. |

|

8. |

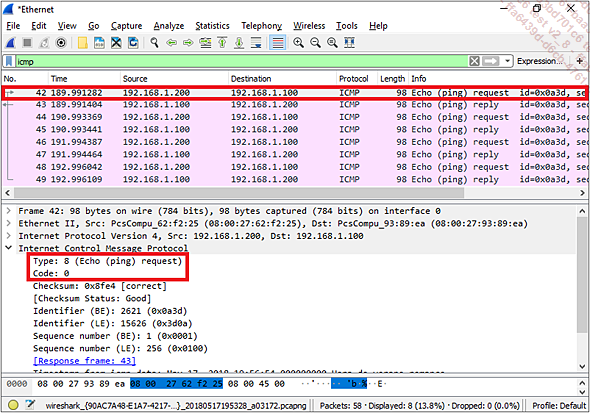

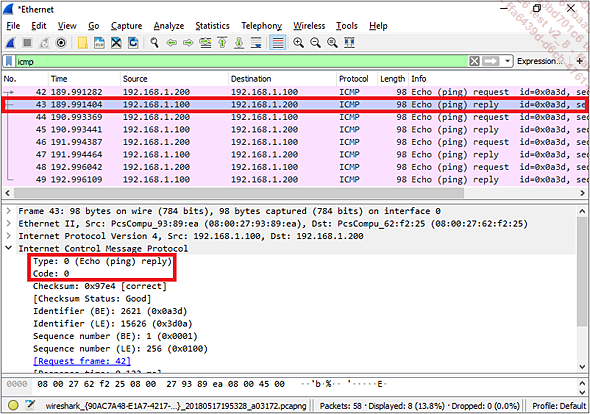

Despliegue la información relativa al protocolo Internet Control Message Protocol en la parte intermedia en una de las tramas Echo (ping) request. |

Un ping corresponde a dos tramas: Echo request (ida) y Echo reply (vuelta).

Echo request corresponde a un Type 8, Code 0, mientras que Echo reply está asociado a un Type 0, Code 0:

Solución 2.10 Análisis de tramas

|

1. |

Trama n.° 1 |

|

|

Se trata, por supuesto, de una trama de resolución ARP. |

************************************************************************

FRAME: Base frame properties

FRAME: Time of capture = 15/10/2014 20:52:10

FRAME: Time delta from previous physical frame: 1181699 microseconds

FRAME: Frame number: 12

FRAME: Total frame length: 42 bytes

FRAME: Capture frame length: 42 bytes

FRAME: Frame data: Number of data bytes remaining = 42 (0x002A)

ETHERNET: EType = ARP

ETHERNET: Destination address = FFFFFFFFFFFF

ETHERNET: Source address = 02BFC0A801C9

ETHERNET: Ethernet Type : 0x0806 (ARP)

ARP_RARP: ARP: Request, Target IP: 192.168.1.100

ARP_RARP: Hardware Type = Ethernet (10Mb)

ARP_RARP: Protocol Type = 2048 (0x800)

ARP_RARP: Hardware Address Length = 6 (0x6)

ARP_RARP: Protocol Address Length = 4 (0x4)

ARP_RARP: Opcode = Request

ARP_RARP: Sender's Hardware Address = 02BFC0A801C9

ARP_RARP: Sender's Protocol Address = 192.168.1.200

ARP_RARP: Target's Hardware Address = 000000000000

ARP_RARP: Target's Protocol Address = 192.168.1.100

*************************************************************************** |

2. |

Trama n.° 2 |

|

|

Esta trama es la respuesta ARP a la trama anterior. |

********************************************************************

FRAME: Base frame properties

FRAME: Time of capture = 15/10/2014 20:52:15

FRAME: Time delta from previous physical... Ediciones ENI Editorial | líder en informática

Ediciones ENI Editorial | líder en informática