Solución 1

Requisitos

|

1. |

c. |

SMTP (Simple Mail Transfer Protocol) no es un sistema operativo, sino un protocolo que se utiliza para el correo electrónico. |

|

2. |

Un file system o sistema de archivos permite definir el modo en que los datos se almacenarán en una parte del disco, llamada, en general, partición. |

|

|

|

Existen sistemas de archivos seguros que permiten administrar los diferentes accesos según los usuarios, o sistemas de archivos transaccionales que ofrecen un acceso continuado de las operaciones de escritura. |

|

|

|

Se pueden citar los siguientes ejemplos: FAT32 (File Allocation Table), sistema de archivos utilizado en numerosas versiones de Windows; NTFS (New Technology File System), que ofrece un acceso seguro en Windows 2016 o Windows 10. También existe EXT4 o XFS en Linux y UFS en UNIX (Solaris). |

|

|

3. |

a. |

Verdadero. Una cola de impresión permite poner en espera los documentos que se van a imprimir. |

|

|

b. |

Verdadero. El dispositivo es la impresora propiamente dicha; muchos sistemas operativos la llaman cola de impresión. |

|

|

c. |

Falso. Una tarjeta SCSI generalmente se utiliza para relacionar varios discos, ofreciendo así un sistema con un mejor rendimiento. Aunque hace falta espacio en memoria o en disco para almacenar los documentos que están en la cola de impresión, no se puede considerar correcta esta respuesta. |

|

|

d. |

Verdadero. Para dar formato a los datos en un lenguaje adaptado al dispositivo de impresión (por ejemplo PostScript o PCL, Printer Control Language), es necesario un controlador de impresión. |

|

|

e. |

Verdadero. Cuando el dispositivo debe estar conectado directamente a la red y no a un ordenador, a veces es necesario un cable de red. Sin embargo, se accede a muchos dispositivos de impresión por medio de un servidor de impresión... |

Solución 1.1 Historia

|

1. |

a. |

ARPANET es la primera red de conmutación de paquetes. |

|

|

b. |

El origen del nombre Internet proviene del protocolo IP. Este último significa Internet Protocol, es decir, protocolo entre redes. |

|

|

c. |

Unix BSD permitió en los orígenes de TCP/IP que se difundiera en todo el mundo. BSD significa Berkeley Software Development. |

|

|

d. |

El concepto de ordenador personal apareció sobre todo con el PC XT de IBM. |

|

2 |

a. |

ARPANET: Advanced Research Project Agency Network. |

|

|

b. |

PC: Personal Computer. |

|

|

c. |

BSD: Berkeley Software Development. |

|

|

d. |

TCP: Transmission Control Protocol. |

|

|

e. |

IP: Internet Protocol. |

|

|

f. |

ISO: International Standard Organization. |

|

3. |

Abra su navegador web. Puede utilizar un buscador tecleando ISO o introducir directamente la URL http://www.iso.org. |

|

|

|

a. |

Un comité miembro de la ISO es el organismo nacional «más representativo de la normalización en su país». |

|

|

b. |

Solo se puede admitir un organismo por país como miembro de la ISO. Los comités miembros están habilitados para participar con derecho a voto en cualquier comité técnico y en cualquier comité de política general de la ISO. |

|

|

c. |

Las tres categorías de miembros son cuerpo, corresponsales y suscriptores. |

|

|

d. |

Hay 165 países miembros. |

|

|

e. |

AENOR representa a España en la ISO. |

|

... | ||

Solución 1.2 Introducción a las redes informáticas

|

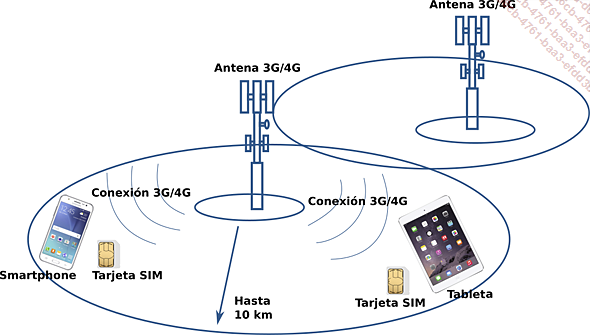

1. |

A. |

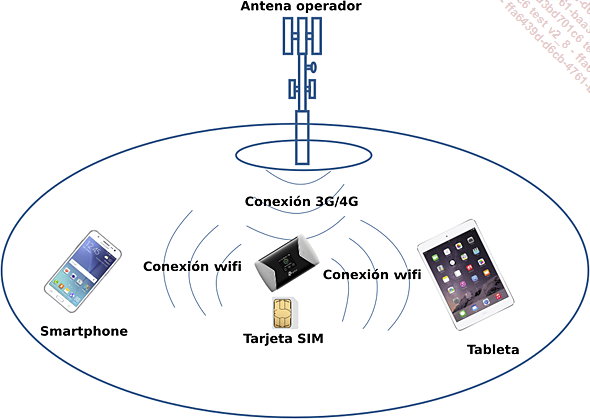

[6] Antena 3G/4G |

|

|

B. |

[5] Conexión 3G/4G |

|

|

C. |

[1] Tarjeta SIM |

|

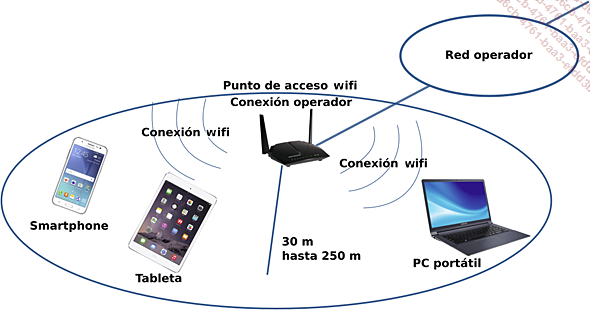

2. |

A. |

[5] Punto de acceso wifi |

|

|

B. |

[2] Conexión wifi |

|

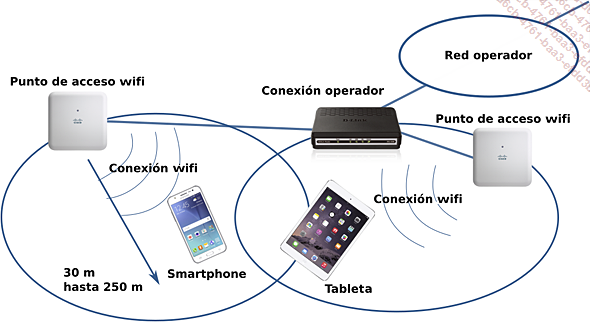

3. |

A. |

[5] Punto de acceso wifi |

|

|

B. |

[2] Conexión wifi |

|

4. |

A. |

[4] Antena 3G/4G |

|

|

B. |

[2] Conexión 3G/4G |

|

|

C. |

[1] Conexión Wifi |

|

|

D. |

[5] Tarjeta SIM |

|

5. |

A. |

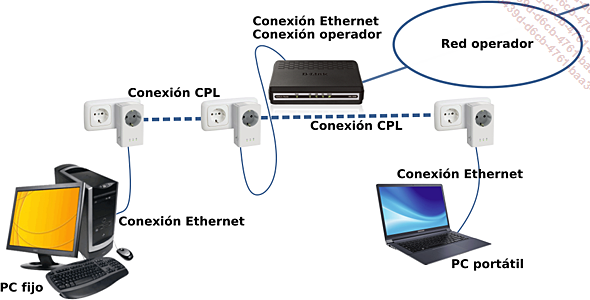

[4] Conexión CPL |

|

|

B. |

[3] Conexión Ethernet |

|

6. |

A. |

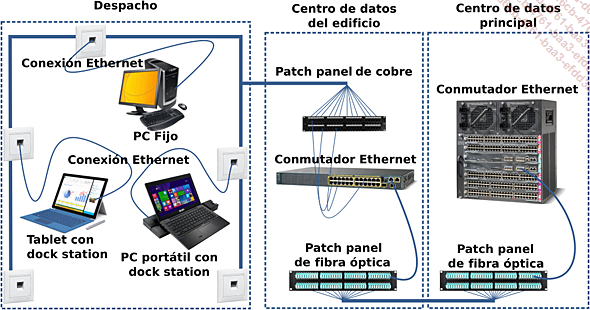

[5] Conmutador Ethernet |

|

|

B. |

[4] Patch panel de fibra óptica |

|

|

C. |

[3] Patch panel de cobre |

|

|

D. |

[1] Conexión Ethernet |

|

7. |

A. |

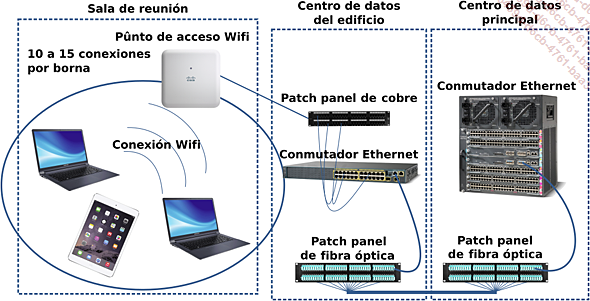

[7] Conmutador Ethernet |

|

|

B. |

[6] Patch panel de fibra óptica |

|

|

C. |

[5] Patch panel de cobre |

|

|

D. |

[3] Conexión Wifi |

|

|

E. |

[4] Punto de acceso Wifi |

|

8. |

A. |

[1] Conexión Ethernet |

|

|

B. |

[3] Conexión Wifi |

|

|

C. |

[2] Conexión CPL |

|

|

D. |

[4] Punto de acceso Wifi |

|

9. |

Concepto de cliente-servidor: vocabulario |

|

|

|

A. |

Domain Name System corresponde al sistema de dominio que permite utilizar nombres en lugar de direcciones IP (identificadores únicos utilizados por los equipos de red). También es posible resolver nombres en direcciones IP, e igualmente direcciones IP en nombres (resolución inversa). El DNS también permite tener un papel de ILS (Internet Locator Services), es decir, encontrar un servicio en la red utilizando un nombre DNS (servicio de mensajería, de licencias, de autenticación...). |

|

|

B. |

Dynamic Host Configuration Protocol o protocolo de configuración dinámica de huéspedes proporciona un mecanismo de auto asignación de los parámetros TCP/IP mínimos necesarios como la dirección IP, la máscara, o la dirección IP de la puerta de enlace predeterminada. |

|

|

C. |

Network Access Storage o almacenamiento en red permite poner a disposición ubicaciones de red para almacenar archivos o compartir dispositivos de impresión. |

|

|

D. |

Servidor de autenticación corresponde a un ordenador que permite... |

Solución 1.3 Tipología de periféricos

|

1. |

A. |

[1] Smartphone |

|

|

B. |

[1] Smartphone |

|

|

C. |

[2] Tablet |

|

|

D. |

[3] PC portátil |

|

|

E. |

[1] Smartphone |

|

|

F. |

[2] Tablet |

|

|

G. |

[4] PC fijo |

|

|

H. |

[3] PC portátil |

|

|

I. |

[4] PC fijo |

|

2. |

A. |

[2] Android |

|

|

B. |

[4] Microsoft (Windows, Windows Phone) |

|

|

C. |

[4] Microsoft (Windows, Windows Phone) |

|

|

D. |

[4] Microsoft (Windows, Windows Phone) [3] Linux |

|

|

E. |

[1] Apple (iOS, Mac OS) |

|

|

F. |

[1] Apple (iOS, Mac OS) |

|

|

G. |

[1] Apple (iOS, Mac OS) |

|

|

H. |

[1] Apple (iOS, Mac OS) |

|

|

I. |

[4] Microsoft (Windows, Windows Phone) [3] Linux |

Solución 1.4 Definiciones relacionadas con la tecnología de redes

File Transfer Protocol: existe desde las primeras versiones de TCP/IP. FTP se utiliza mucho en Internet gracias al modo conectado implementado por TCP para transferir archivos.

Server Message Block: es el lenguaje que utilizan clientes y servidores de ficheros o de impresión de Microsoft. Las primeras versiones se basaron en NetBIOS. Desde Windows 2000, se renombró como CIFS (Common Internet File System) y se puede desactivar NetBIOS. En los sistemas Linux y Unix este protocolo se llama SAMBA.

Network File System: inicialmente creado por Sun Microsystem, hoy en día se encuentra en cualquier sistema Unix o Linux. Es el protocolo de referencia para el acceso a ficheros e impresoras en estos entornos. Existen versiones de NFS clientes o servidores disponibles para los sistemas operativos Windows.

Distributed File System: se trata de una extensión de la implementación de SMB en Windows. Permite implementar una topología lógica de vínculos asociados a carpetas compartidas múltiples (tolerancia a errores).

HyperText Transfer Protocol: este protocolo permite transferir cualquier tipo de datos y realizar así el servicio de ficheros. En algunos casos, cuando los ficheros transferidos a los clientes son componentes ejecutables, se puede realizar una aplicación cliente/servidor.

Internet Printing Protocol: este servicio, creado...

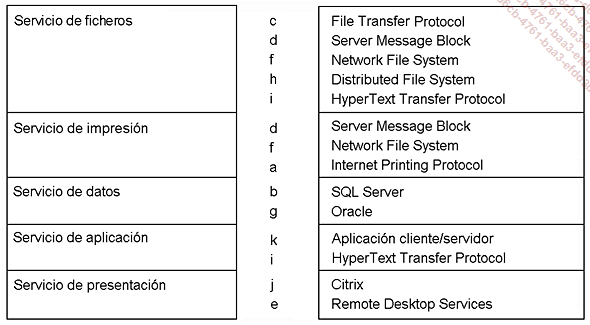

Solución 1.5 Asociación de tecnologías a los servicios de red

Solución 1.6 Definiciones de términos relacionados con la protección de sistemas y redes

Autenticidad

Es el mecanismo que permite asegurar el origen formal de una petición (autentificación) o de la no modificación de una trama (integridad de los datos) gracias a la implementación de una firma digital.

Tarjeta inteligente

Se trata de una tarjeta que dispone de un chip y de una banda magnética. Esta tarjeta contiene, normalmente, para la autentificación, una clave privada vinculada a un usuario en concreto. En un entorno informático seguro, la tarjeta inteligente se utiliza con frecuencia. Obliga al usuario a tenerla físicamente, al contrario que una contraseña que se puede encontrar y utilizar sin que su propietario lo sepa.

Cifrado de datos locales

Este mecanismo transforma la información y hace que no se pueda leer por quien no sepa cómo descifrarla.

Privacidad de los intercambios

Implica la protección de los datos privados en las transferencias.

Privacidad local

Esta privacidad puede, en primer lugar, pasar por autorizaciones específicas vinculadas a cuentas de usuario o de grupos. Una solución todavía más eficaz se basa en el cifrado y descifrado de datos sobre la marcha, mediante claves privadas y públicas en un sistema de ficheros que implementen este tipo de mecanismo como NTFS v. 5.x. Desde Windows 2000, existe Encrypting File...

Solución 1.7 Asociación de términos relacionados con la protección de sistemas y redes

|

Concepto |

|

Término |

|

Seguridad a nivel de usuario |

|

Lista de control de acceso |

|

Sistema de alimentación ininterrumpida |

UPS (Uninterruptible Power Supply) |

|

|

IPsec |

AH y ESP (Authentication Header y Encapsulating Security Payload) |

|

|

Privacidad de los intercambios |

Túnel |

|

|

Privacidad local |

EFS (Encrypting File System) |

|

|

Autenticidad |

Certificado |

|

|

Copia de seguridad de los datos |

Dispositivo de cinta |

|

|

Concepto de cortafuegos |

Puertos conocidos |

|

|

Seguridad a nivel de recursos |

Contraseña por recurso |

|

|

Tarjeta inteligente |

Clave privada |

Solución 1.8 Asociación de imágenes relacionadas con la protección de sistemas y redes

|

a |

Seguridad a nivel de usuario (ACL) |

b |

Sistema de alimentación ininterrumpida |

|

c |

IPsec |

d |

Privacidad de los intercambios |

|

e |

Privacidad local |

f |

Autenticidad |

|

g |

Copia de seguridad de los datos |

h |

Concepto de cortafuegos |

|

i |

Seguridad a nivel de recursos |

j |

Tarjeta inteligente |

Solución 1.9 Tolerancia a errores y niveles RAID

|

1. |

La capacidad total del sistema RAID 5 es 5 x 500 GB, o sea 2,5 Tb. Uno de los discos se utiliza para almacenar la paridad. |

|

2. |

Aquí puede ver las tres bandas que se escriben en los seis discos: |

|

|

Disco 0 |

Disco 1 |

Disco 2 |

Disco 3 |

Disco 4 |

Disco 5 |

|

Banda 0 |

FF |

16 |

27 |

39 |

A2 |

P0 |

|

Banda 1 |

P1 |

17 |

47 |

12 |

BD |

E3 |

|

Banda 2 |

89 |

P2 |

C4 |

38 |

62 |

8C |

|

|

En negrita se representa el primer elemento escrito de la banda. |

|

|

P0, P1 y P2 son las paridades respectivas que se deben calcular. |

|

3. |

Para calcular la paridad asociada a cada banda, se utilizará la calculadora de Windows en modo programador con el operador Xor. |

|

|

P0 = FF Xor 16 Xor 27 Xor 39 Xor A2 |

|

|

Gracias a la calculadora, se obtiene P0 = 55. |

|

|

Nota: No es necesario realizar una conversión previa a binario. |

|

|

P1 = 17 Xor 47 Xor 12 Xor BD Xor E3 P1 = 1C P2 = 89 Xor C4 Xor 38 Xor 62 Xor 8C P2 = 9B |

|

4. |

Basta con recalcular, con el operador Xor, la parte que falta a partir del resto de los datos. |

|

|

Como el disco 1 está dañado, vamos a recalcular la información almacenada por banda, XX0, XX1 y XX2: |

|

|

Disco 0 |

Disco 1 |

Disco 2 |

Disco 3 |

Disco 4 |

Disco 5 |

|

Banda 0 |

FF |

XX0 |

27 |

39 |

A2 |

55p |

|

Banda 1 |

1Cp |

XX1 |

47 |

12 |

BD |

E3 |

|

Banda 2 |

89 |

XX2p |

C4 |

38 |

62 |

8C |

|

|

La p indica que el dato está asociado a una paridad. |

|

|

El cálculo es el mismo que para la paridad, salvo que, en este caso, hay que utilizar la información disponible: |

|

... |

Solución 1.10 Conceptos sobre la virtualización

|

1. |

Las afirmaciones que son ciertas sobre la virtualización de sesión son a, d, f y h. La aplicación se ejecuta sobre el servidor y se muestra en el puesto de trabajo. Como las aplicaciones se ejecutan sobre el servidor (un solo sistema operativo), todos los usuarios, aunque disponen de su propio perfil, trabajan sobre el mismo servidor (en un contexto compartido). La virtualización de sesión funciona en modo conectado: si se produce un fallo de red, el usuario pierde su conexión al servidor y, en consecuencia, se interrumpe. Por lo tanto, las respuestas b, c, e y g son falsas: |

|

|

|

b. |

La aplicación se ejecuta pero no se muestra en el servidor. |

|

|

c. |

La aplicación se muestra en el puesto de trabajo, pero se ejecuta en el servidor. |

|

|

e. |

El contexto de ejecución compartido está en el servidor y no en el puesto de trabajo. |

|

|

g. |

Solo hay un sistema operativo para todos los usuarios. |

|

2. |

Para la virtualización del sistema operativo (SO), las respuestas correctas son b y c. Se puede acceder al SO virtualizado localmente o a través de la red. En este modo no se comparte el SO, excepto si se utiliza la virtualización de sesión. Las respuestas a y d son falsas: |

|

|

|

a. |

En modo de virtualización de SO, no se comparte la sesión. |

|

|

d. |

La máquina virtual también puede estar disponible en la red. Tratándose de un puesto de trabajo, el término utilizado es VDI. |

|

3. |

Para la virtualización de aplicación, las respuestas correctas son b, c y d.La aplicación se empaqueta y se pone a disposición en un servidor de streaming. También se puede poner en la caché del puesto de trabajo, en modo autónomo. Una vez que esté disponible, el puesto de trabajo descarga la aplicación antes de ejecutarla localmente.... | |

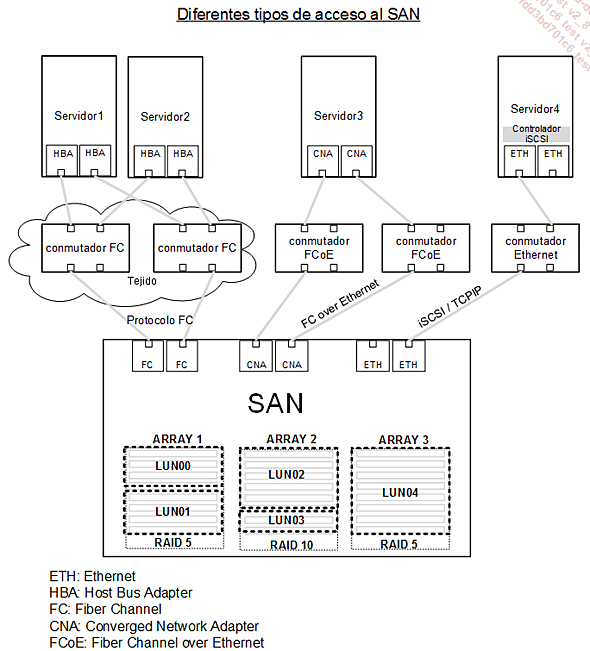

Solución 1.11 Tipos de acceso a un SAN

Solución 1.12 Rutas de acceso FC

Las rutas de acceso disponibles al SAN desde el servidor son:

Para el acceso a la bahía 1 (Array 1):

-

para el Servidor1, hba0 -> Tej1:1 -> Tej1:7 -> T0:a, o hba0 -> Tej1:1 -> Tej1:8 -> T1:a

-

para el Servidor2, hba0 -> Tej1:2 -> Tej1:7 -> T0:a o hba0 -> Tej1:2 -> Tej1:8 -> T1:a

Para el acceso a la bahía 2 (Array 2):

-

para el Servidor1, hba1 -> Tej2:1 -> Tej2:4 -> T1:b o hba1 -> Tej2:1 -> Tej2:3 -> T0:b

-

para el Servidor2, hba1 -> Tej2:2 -> Tej2:3 -> T0:b o hba1 -> Tej2:2 -> Tej2:4 -> T1:b

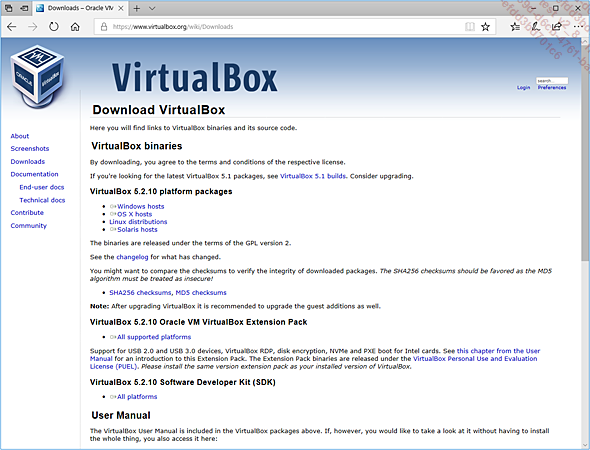

Solución 1.13 Descarga de VirtualBox

|

1. |

Inicie un motor de búsqueda, como Google, e indique Oracle VirtualBox descarga. |

|

2. |

Elija el sitio que propone la versión para Windows: https://virtualbox.org/wiki/Downloads, y haga clic en el enlace Windows hosts. |

Solución 1.14 Instalación de VirtualBox

|

1. |

Acceda a la carpeta del programa descargado anteriormente. Haga doble clic para iniciar la instalación. Verifique que el editor es digno de confianza y conocido, en este caso Oracle Corporation, y seleccione Ejecutar. |

|

2. |

La primera pantalla de bienvenida está en inglés. Esto ocurre hasta que se elige el idioma que se ha de utilizar para la instalación. Haga clic en Next. |

|

3. |

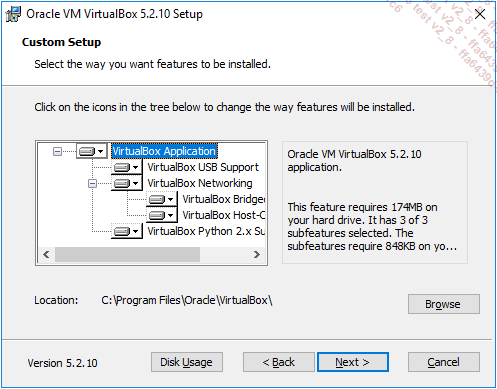

Elija instalar los componentes seleccionados por defecto y haga clic en Next: |

|

4. |

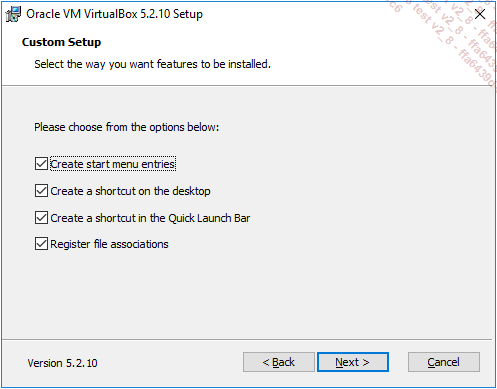

Deje que el instalador cree los accesos directos por defecto, así como la asociación de máquinas virtuales a VirtualBox, y haga clic en Next: |

|

5. |

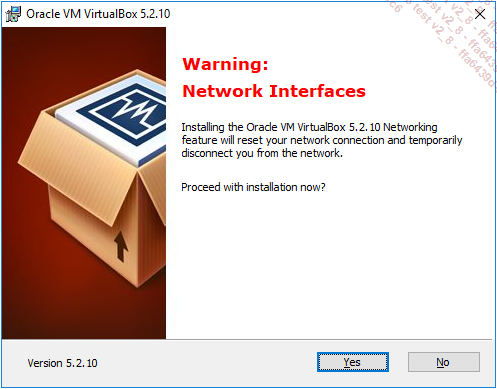

La instalación necesita reiniciar los servicios de red. Haga clic en Yes para reiniciar los servicios de red (se desconectará momentáneamente de la red durante esta operación): |

|

6. |

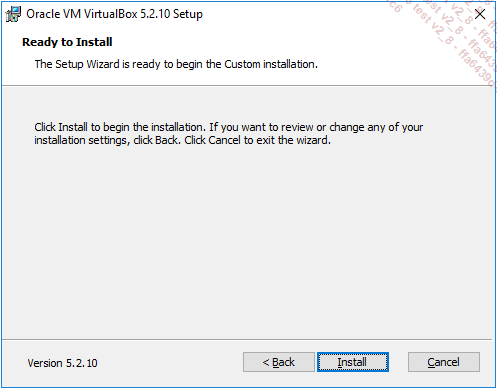

Inicie la instalación haciendo clic en Install. |

|

7. |

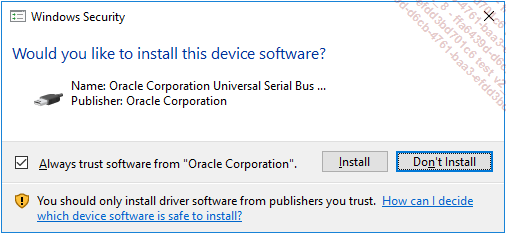

Se abre la siguiente ventana. Seleccione la casilla Always trust software from "Oracle Corporation" y después haga clic en Install. |

|

8. |

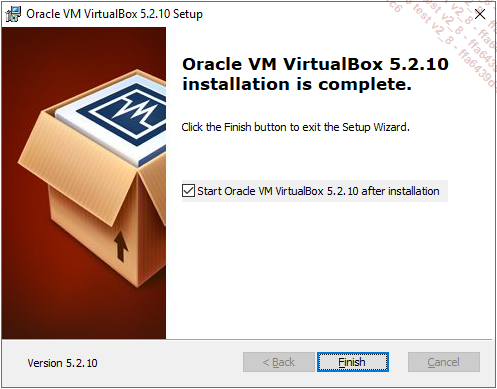

Confirme el fin de la instalación haciendo clic en Finish. |

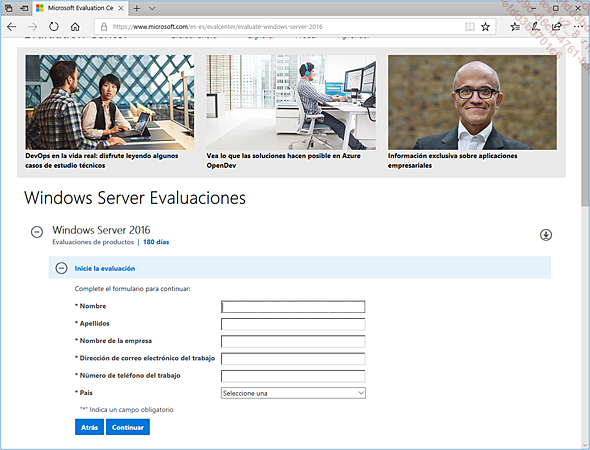

Solución 1.15 Descarga de una versión de evaluación de Windows Server 2016

|

1. |

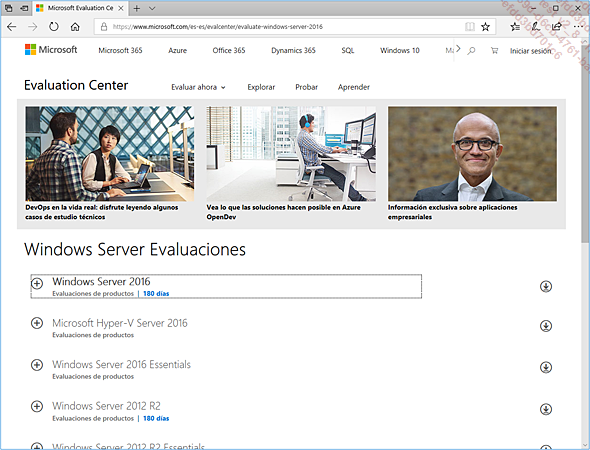

Busque en el motor de búsqueda Google las siguientes palabras claves: Windows Server 2016 descarga evaluación. |

|

2. |

Se presenta un enlace idéntico a este: https://www.microsoft.com/es-es/evalcenter/evaluate-windows-server-2016 |

|

3. |

Deberá conectarse con una cuenta Microsoft para acceder a la descarga. |

Nota

Si no dispone de una cuenta Microsoft, puede crear una.

Debe registrarse también (actualizar sus datos) para poder descargar las versiones de evaluación.

|

4. |

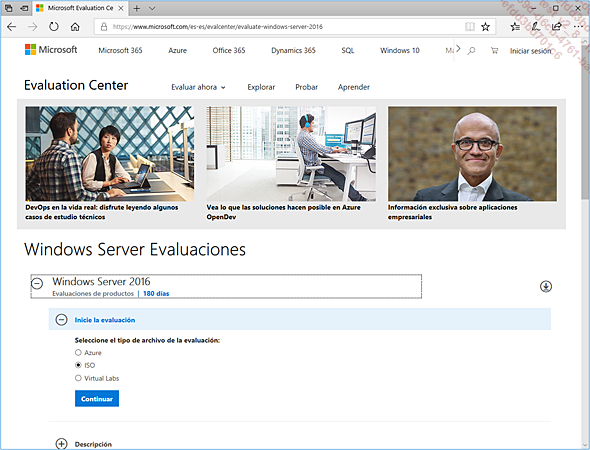

Una vez registrado, elija cómo accederá a la evaluación. Escogeremos aquí un formato ISO para poder disponer del DVD en forma de archivo: |

|

5. |

Rellene sus datos personales y haga clic en Continuar: |

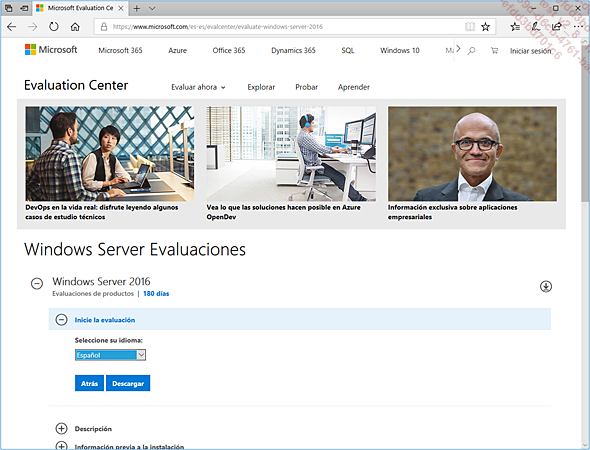

|

6. |

Elija el idioma del producto y haga clic en Continuar: |

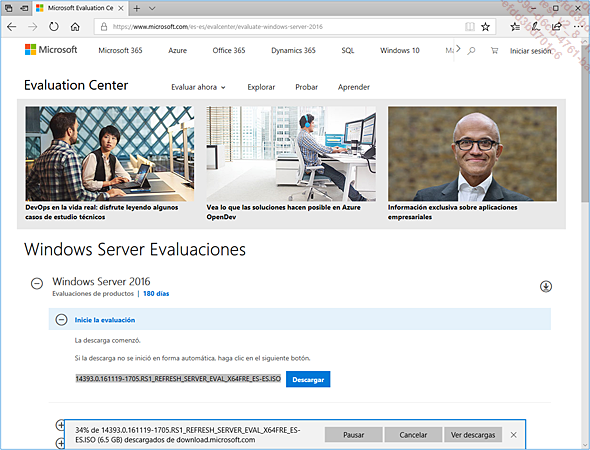

|

7. |

La descarga comienza y aparece la siguiente ventana: |

|

8. |

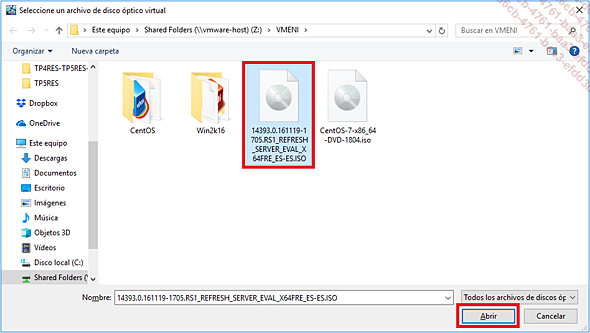

Se descarga un ISO de 6,5 GB: 14393.0.161119-1705.RS1_REFRESH_SERVER_EVAL_X64FRE_ES-ES.ISO. |

Nota

Para acelerar la descarga, es preferible conectarse con cable a la red Ethernet.

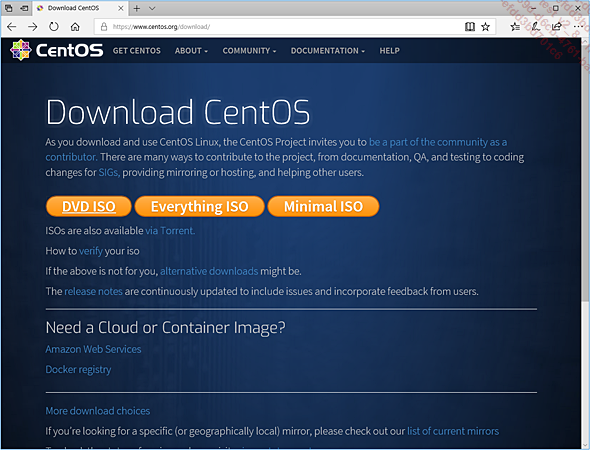

Solución 1.16 Descarga de una versión de Linux CentOS

|

1. |

Busque en el motor de búsqueda Google las palabras claves siguientes: Linux CentOS descarga. |

Nota

La versión CentOS es la versión GNU Public License de Redhat.

|

2. |

Debe obtener el enlace siguiente: http://www.centos.org/download En la página de inicio, haga clic en DVD ISO: |

|

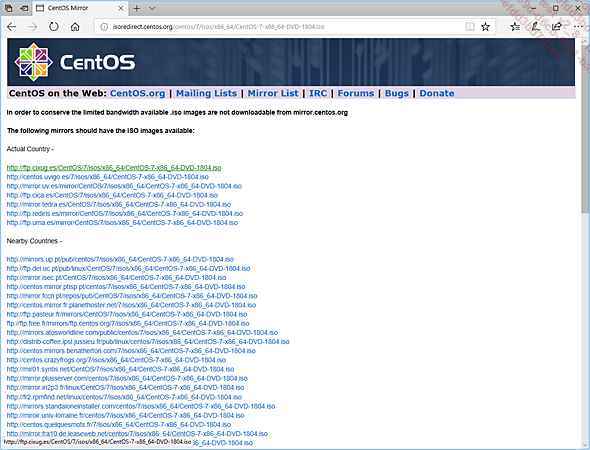

3. |

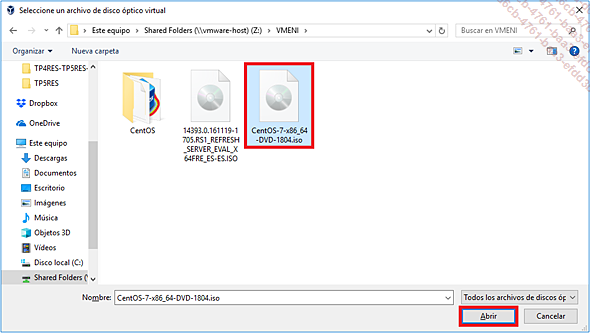

Elija el enlace y haga clic para descargar el archivo ISO correspondiente. En este caso, CentOS-7-x86_64-DVD-1804.iso: |

Solución 1.17 Creación de una máquina virtual Linux

|

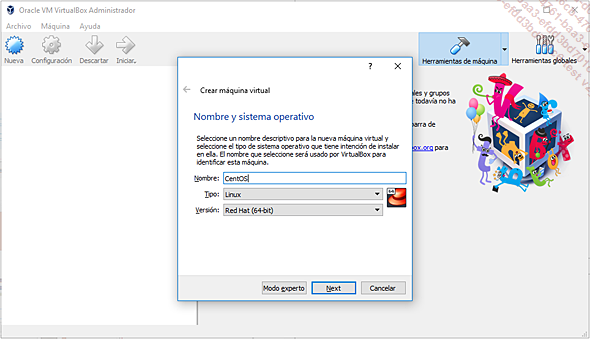

1. |

Desde el menú Máquina - Nueva, introduzca el nombre CentOS. Asegúrese de que el tipo de máquina es Linux y que la versión es Red Hat (64-bit) y haga clic en Next. |

|

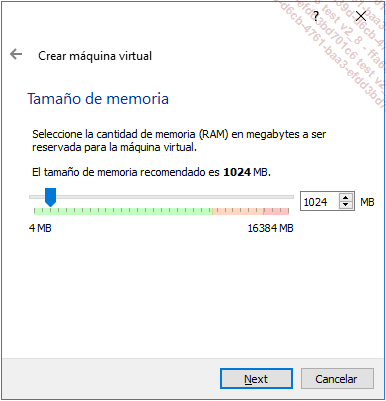

2. |

Deje la memoria a 1 GB (por defecto) y haga clic en Next. |

|

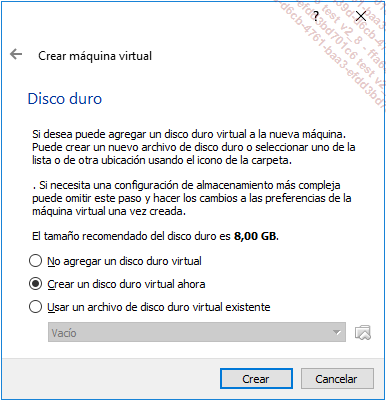

3. |

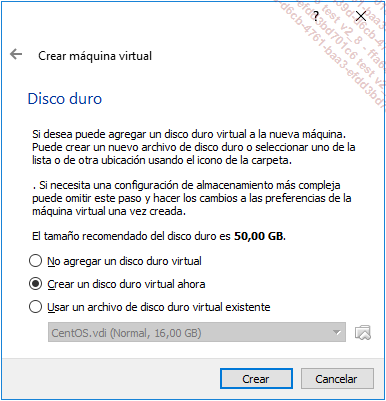

Crearemos un nuevo disco duro virtual. Deje los parámetros por defecto y haga clic en Crear. |

Nota

El tamaño del disco se podrá modificar un poco más tarde en el asistente VirtualBox.

|

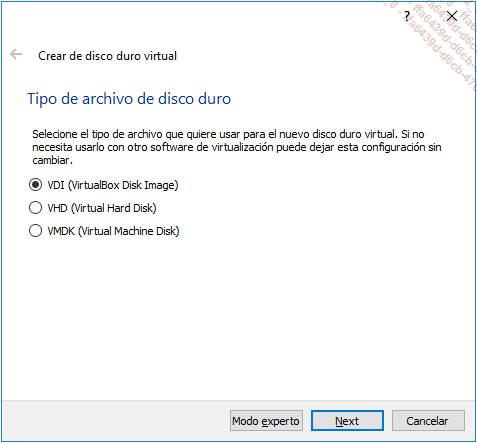

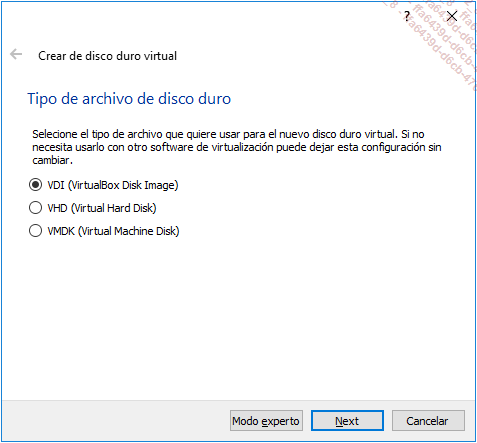

4. |

Deje los parámetros por defecto y haga clic en Next. |

|

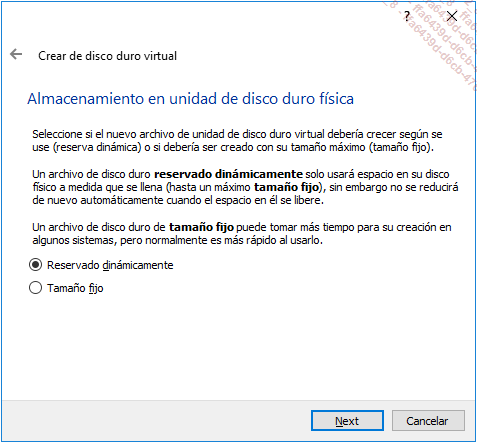

5. |

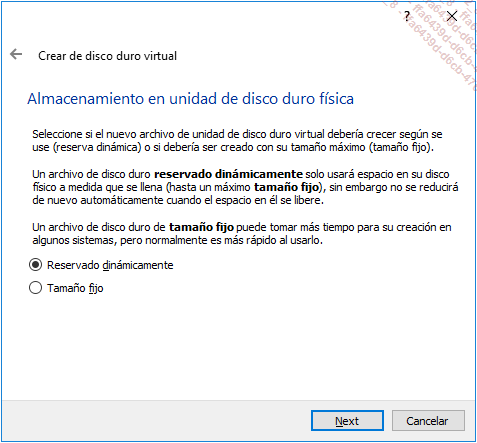

Creamos un disco que crecerá en función de su utlización, de manera que limitamos el espacio en disco utilizado. Deje la opción por defecto y haga clic en Next. |

Nota

Si dispone de un ordenador que tenga suficiente espacio en disco pero con rendimiento limitado, se recomienda especificar Tamaño fijo para obtener un mejor rendimiento.

|

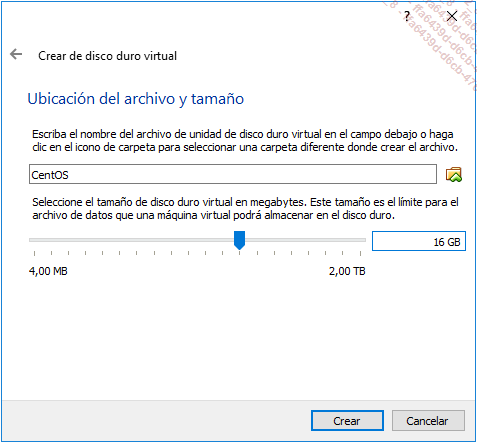

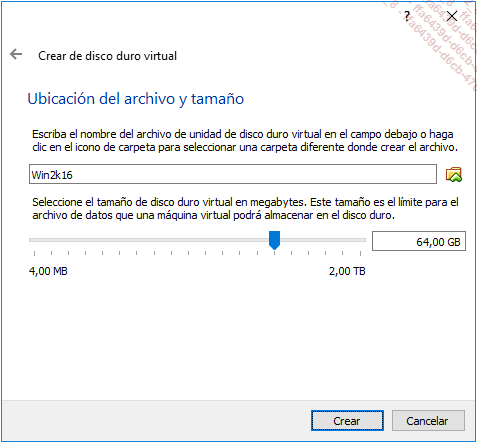

6. |

Aumente el tamaño de disco a 16 GB desplazando el cursor correspondiente y haga clic en Crear. |

|

7. |

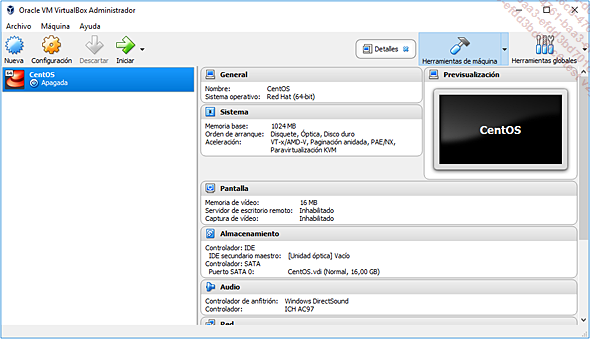

El entorno de la máquina virtual está creado: |

Solución 1.18 Instalación de Linux

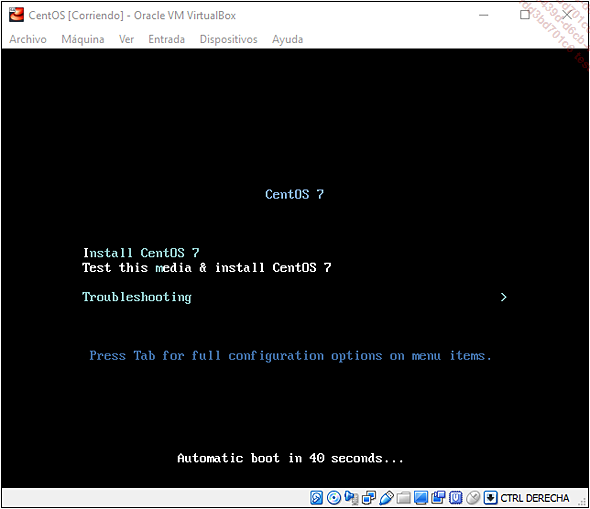

Ahora vamos a proceder a la instalación de Linux en la máquina virtual (VM) que acabamos de crear.

Inicie la máquina virtual CentOS que hemos creado anteriormente.

En primer lugar, asociaremos a la máquina virtual el arranque automático con el archivo ISO de CentOS que hemos descargado anteriormente.

|

1. |

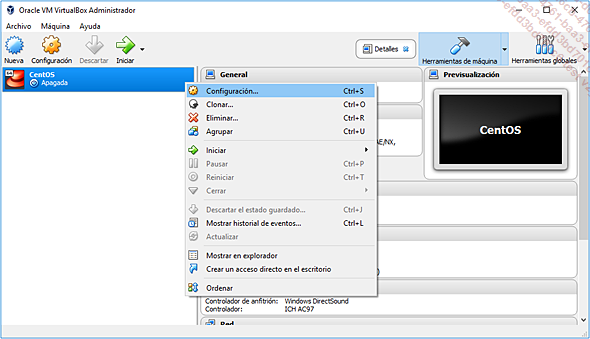

Haga clic con el botón derecho en la máquina y elija el menú Configuración..... |

|

2. |

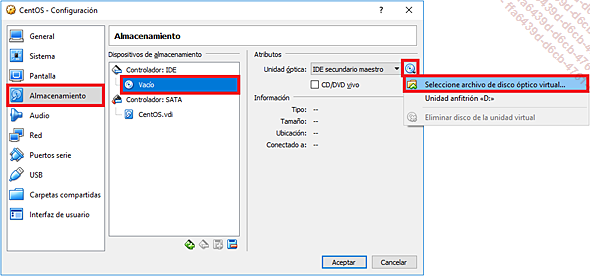

Elija la opción Almacenamiento. Seleccione el disco del controlador IDE que aparece vacío. Haga clic después en el disco de la derecha y en Seleccione archivo de disco óptico virtual…: |

|

3. |

Seleccione la imagen ISO correspondiente: |

|

4. |

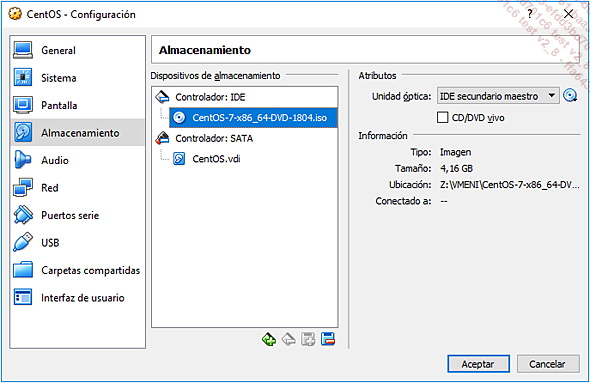

Aparece la imagen debajo del controlador IDE: |

|

5. |

Haga clic en Aceptar para finalizar la configuración. Arranque la máquina virtual CentOS. |

|

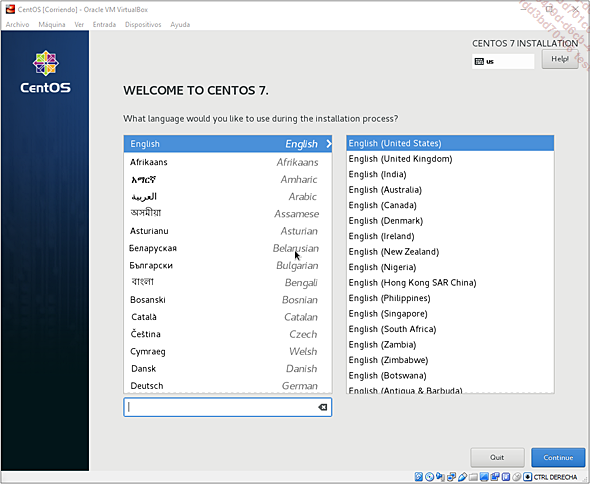

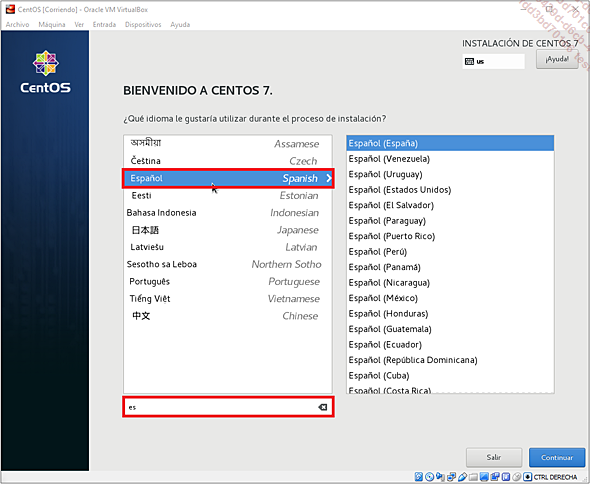

6. |

ElijaI en los 60 segundos para arrancar la instalación de Linux. Si no, puede pulsar la tecla de escape [Esc] para anular el test de integridad del archivo ISO. |

|

7. |

Teclee ES para filtrar los idiomas y elija el español. Una vez elegido el idioma, la interfaz aparece en español: |

|

8. |

Haga clic en Continuar, en la parte inferior de la pantalla, desplazando el scroll vertical si fuese necesario. |

Nota

Una vez el ratón se ha «capturado» en la interfaz gráfica, para salir de la ventana de la máquina virtual, por defecto, debe apretar la tecla [Ctrl] derecha.

|

9. |

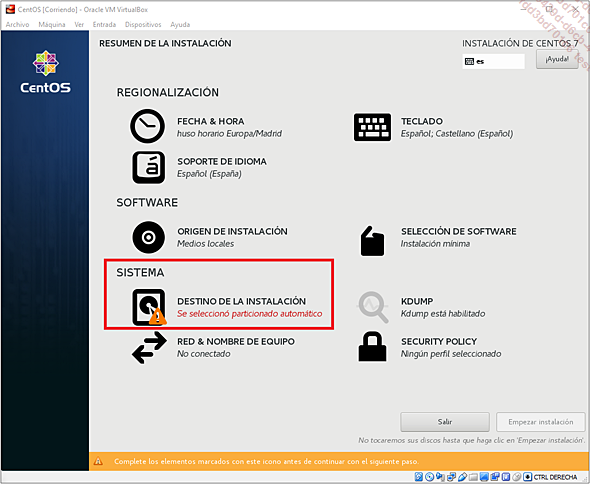

Después haga clic en SISTEMA - DESTINO DE LA INSTALACIÓN: |

|

10. |

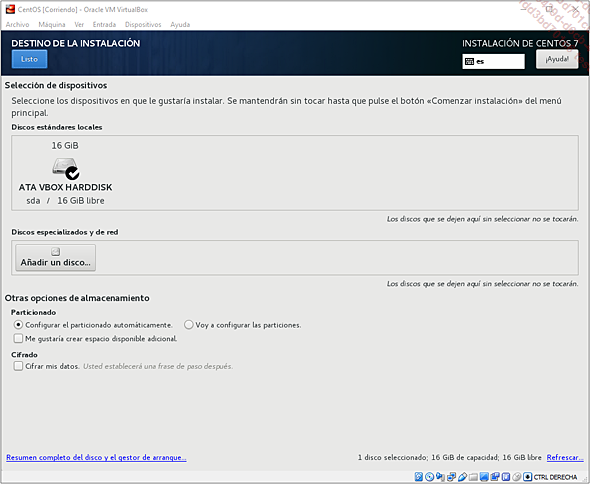

En DESTINO DE LA INSTALACIÓN, arriba, haga clic en Listo. |

|

11. |

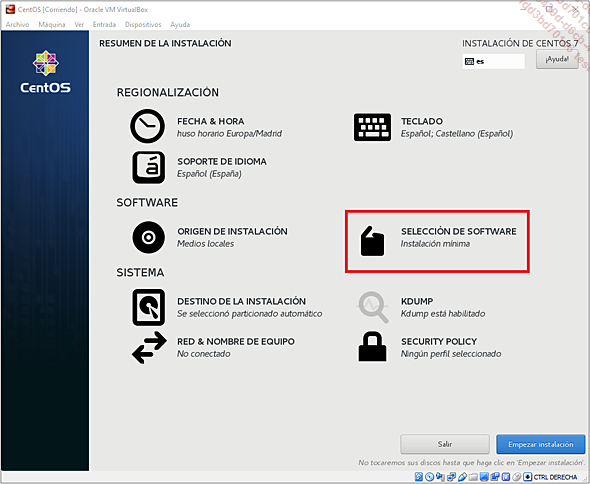

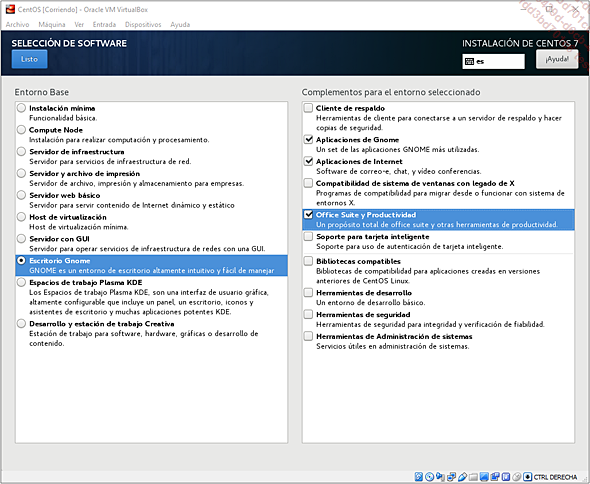

Lea la información que aparece en pantalla. Haga clic en Listo, arriba a la izquierda. Después haga clic en SELECCIÓN DE SOFTWARE: |

|

12. |

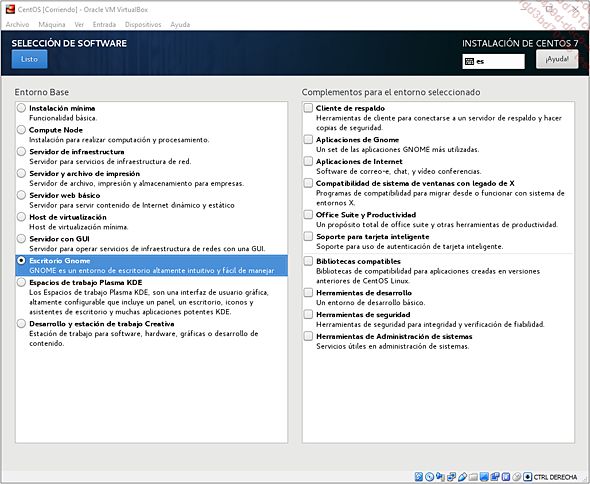

Elija la opción Escritorio Gnome para instalar una interfaz gráfica. |

|

|

Y algunos módulos complementarios, como por ejemplo:

|

|

13. |

Haga clic en Listo. |

|

14. |

De vuelta a la pantalla general, espere algunos instantes hasta que el programa de instalación examine las dependencias entre componentes. |

|

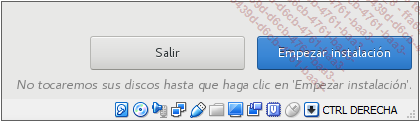

15. |

Después haga clic en Empezar instalación (abajo en la pantalla). Acceda a la parte inferior de la pantalla: |

|

16. |

Haga clic en Empezar instalación. |

|

17. |

La instalación arranca. La pantalla permite definir la contraseña... |

Solución 1.19 Creación de una máquina virtual Windows Server 2016

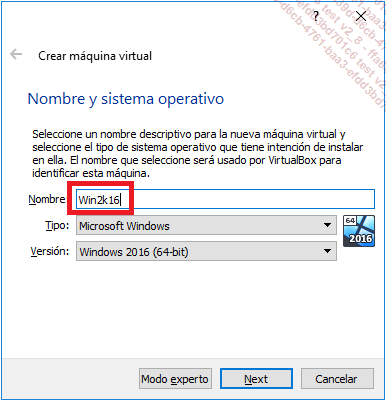

Vamos a crear una máquina virtual Windows Server 2016.

|

1. |

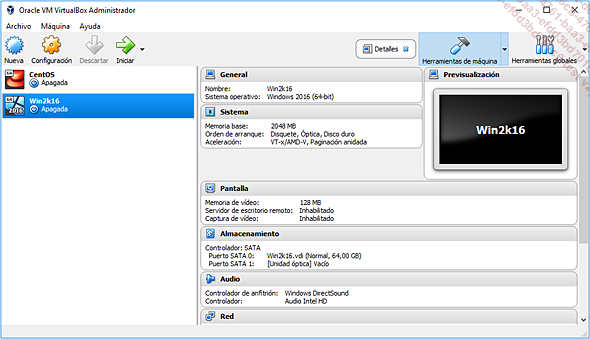

En Oracle VM VirtualBox, haga clic en Nueva para crear una nueva máquina virtual. Introduzca el nombre: Win2k16. Seleccione el tipo de máquina Microsoft Windows. Indique la versión Windows 2016 (64-bit). |

|

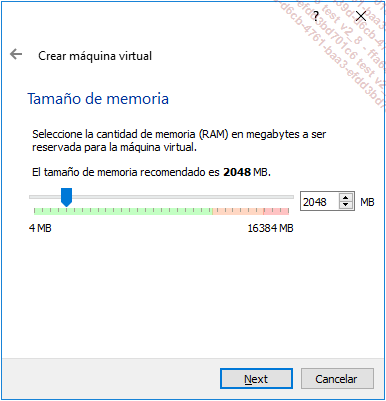

2. |

Haga clic en Next. Defina el tamaño de memoria a 2048 MB y haga clic en Next. |

|

3. |

Deje la opción por defecto y haga clic en Crear. |

|

4. |

Deje seleccionada la opción VDI y haga clic en Next. |

|

5. |

Deje la opción Reservado dinámicamente y haga clic en Next. |

|

6. |

Aumente el tamaño del disco duro hasta los 64 GB. |

|

7. |

Después haga clic en Crear. Obtiene entonces una ventana que corresponde a la máquina virtual recién creada: |

Solución 1.20 Instalación de Windows Server 2016

Ahora vamos a proceder a instalar Windows Server 2016 en la máquina virtual que acabamos de crear.

|

1. |

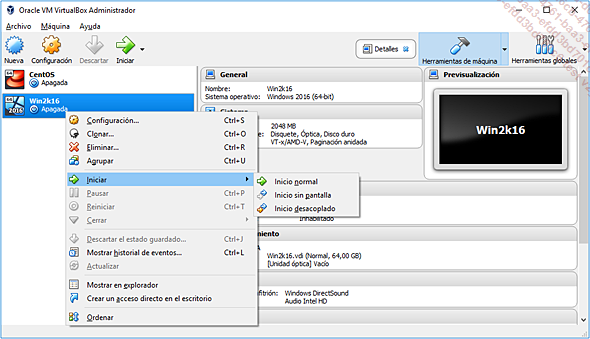

Haga clic con el botón derecho en la VM Win2k16 y elija Iniciar. |

|

2. |

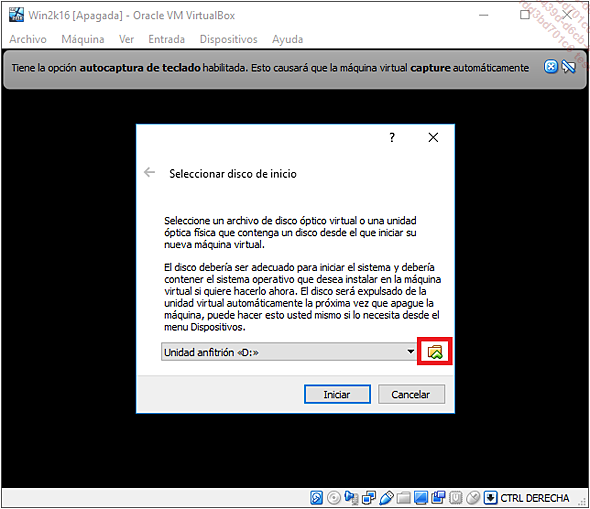

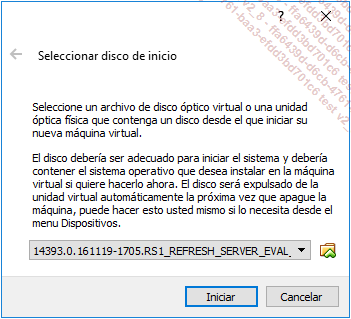

Aparece la ventana Seleccionar disco de inicio: |

|

3. |

El archivo ISO esperado no se encuentra en la lista desplegable (ya que no lo hemos añadido). Haga clic en el icono a la derecha de la lista para buscar el archivo ISO de Windows Server anteriormente descargado: |

|

4. |

Haga clic en Abrir. Aparece seleccionado en la lista el archivo ISO de Windows Server 2016. Haga clic en Iniciar. |

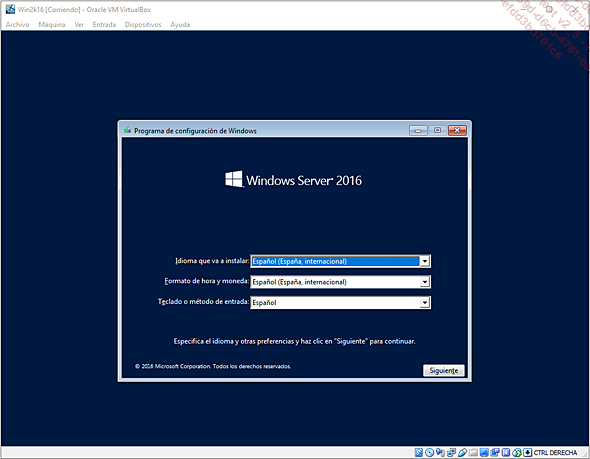

Después de arrancar, se muestra la primera pantalla.

Nota

También puede elegir el Modo escalado para tener una pantalla redimensionable.

|

5. |

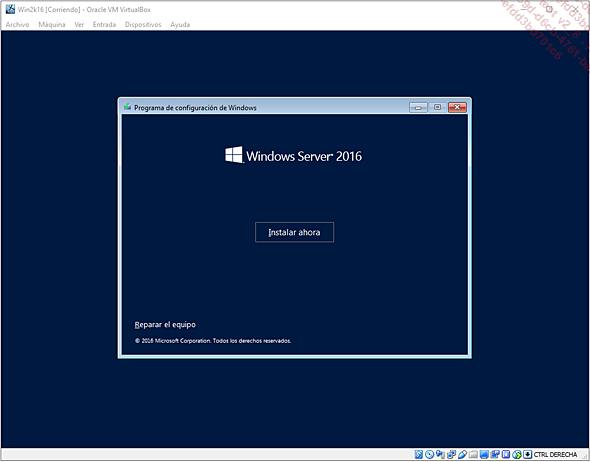

Haga clic en Siguiente. Haga clic en Instalar ahora. |

|

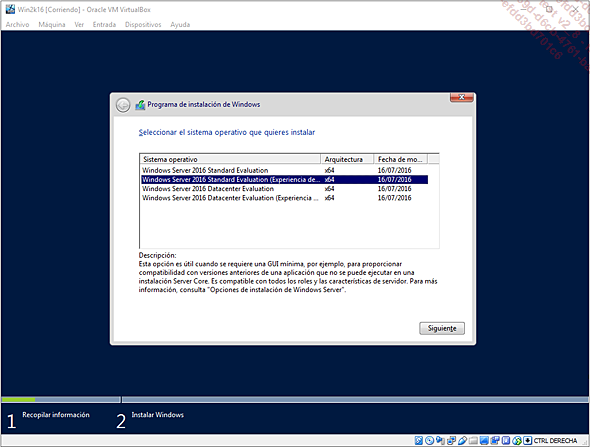

6. |

Elija la edición estándar con interfaz gráfica (Experiencia de escritorio) y después haga clic en Siguiente. |

|

7. |

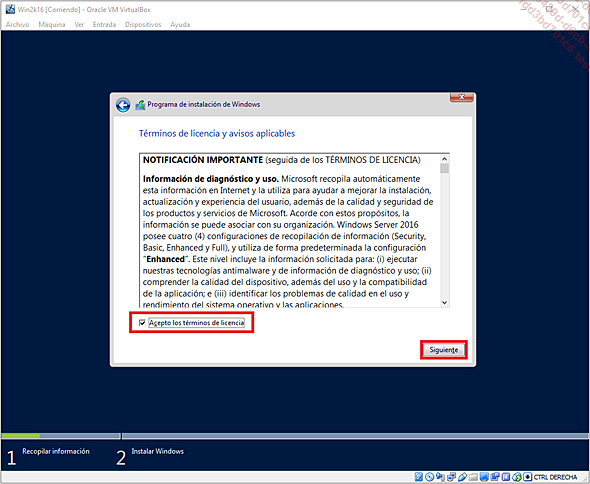

Acepte los términos de licencia y haga clic en Siguiente: |

|

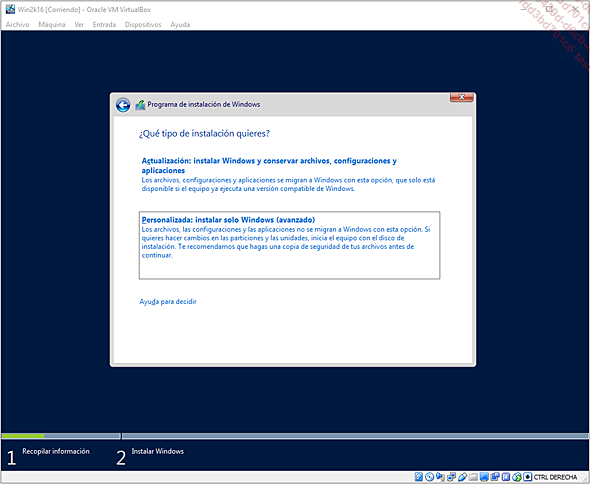

8. |

Elija el tipo de instalación Personalizada. |

|

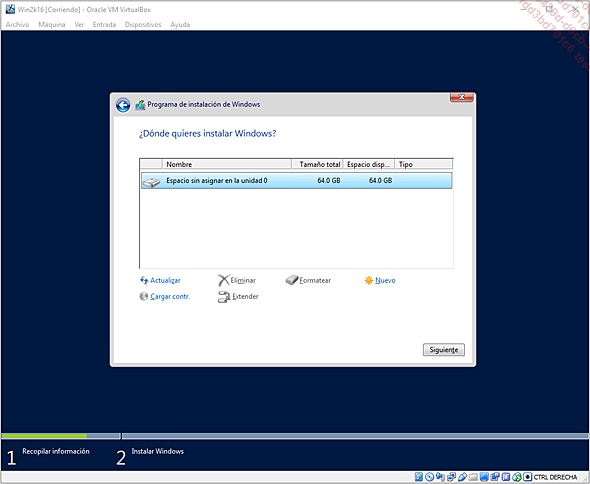

9. |

Deje la opción por defecto y haga clic en Siguiente. |

|

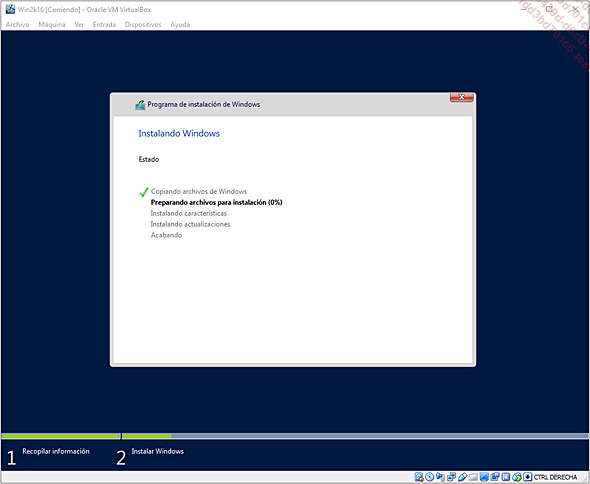

10. |

Arranca la instalación con una sucesión de etapas encadenadas. |

|

11. |

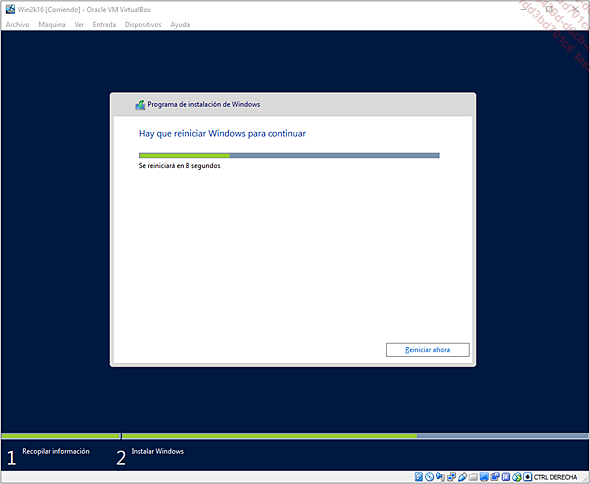

Después de aproximadamente 15 minutos, la instalación solicita un primer reinicio: |

|

12. |

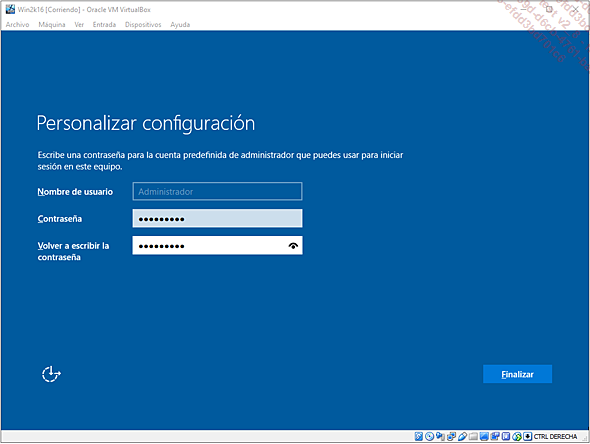

Al cabo de un tiempo y algunos reinicios, puede elegir la contraseña del administrador del servidor. Después haga clic en Finalizar. |

|

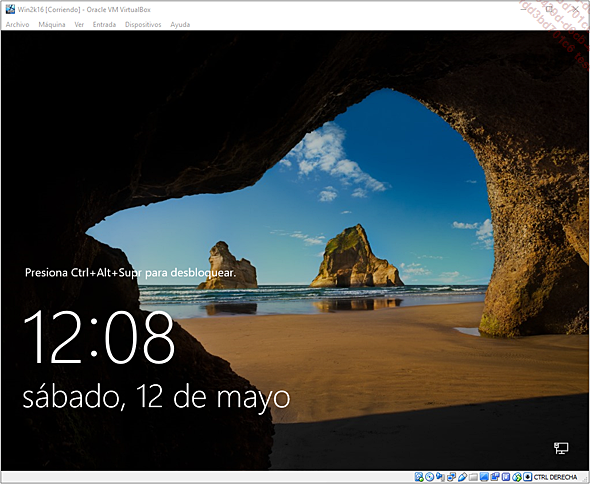

13. |

Puede entonces empezar con la primera sesión. Pulse [Ctrl][Alt][Supr]. |

|

14. |

Por defecto, en VirtualBox, puede activar simultáneamente [Ctrl][Supr]. Introduzca la contraseña para abrir... |

Ediciones ENI Editorial | líder en informática

Ediciones ENI Editorial | líder en informática