Componentes de la estructura lógica

Introducción a los componentes de la estructura lógica

La estructura lógica de Active Directory se compone de dominios y bosques que -permiten la representación lógica del espacio del directorio Active Directory.

Este espacio lógico (llamado también infraestructura lógica Active Directory), permite a los administradores abstraerse de la estructura técnica. En este último caso hablaremos de la infraestructura física de Active Directory. Esta separación entre el espacio lógico y el espacio físico permitirá una mejor organización de los elementos que componen la red en función de la naturaleza de los objetos y, porque no, en función de la organización de la empresa.

Este capítulo nos permitirá explorar la utilización de los dominios y los bosques para que los servicios de directorio Active Directory jueguen el rol del punto central en términos de la gestión de identidades y de consolidación de los objetos «importantes». De esta forma, todos los datos y los servicios ofrecidos grabados dentro de los servicios de dominio de Active Directory podrán ser localizados en cualquier punto de la red por los usuarios y a su vez por las aplicaciones empresariales.

Los dominios

El dominio es un componente fundamental de la estructura lógica de Active Directory. Por definición, se trata de un conjunto de objetos de tipo equipo, usuario y otras clases de objetos que comparten una base de datos de directorio común. Estos objetos interactúan con el dominio en función de sus respectivos roles tales como, por ejemplo, los controladores de dominio o simplemente los equipos miembros del citado dominio.

El dominio puede ponerse en marcha para implementar una zona de administración dentro de la empresa. De esta forma, podemos implementar una delegación eficaz de la administración o alcanzar un mejor control de los flujos de replicación.

En referencia a las infraestructuras Active Directory, podemos decir que el criterio de elección utilizado con menor frecuencia para la creación o no de un nuevo dominio concierne a la separación de los flujos de replicación entre varios dominios y pues un mejor control del tráfico dentro de un bosque.

A pesar de que una jerarquía de dominios puede en cierta medida obtener esto, las unidades organizativas (OU - Organizational Units) están en particular adaptadas para una estructura jerárquica sobre la cual será posible delegar todas o parte de las operaciones de administración a las personas habilitadas para asumir tal o cual tarea específica.

Aparte de estas consideraciones, el objeto dominio permite dividir el bosque Active Directory (entidad muy grande, Active Directory) en tantas particiones como dominios. De esta forma decimos que un dominio es una partición dentro de un bosque. Podemos por ejemplo imaginar que una empresa posee un bosque; estando este último compuesto por tres dominios. Y estos mantienen a los usuarios y equipos ubicados respectivamente en Canadá, los Estados Unidos y Europa.

Tal arquitectura permite al bosque evolucionar con facilidad a medida que estos tres «grandes» dominios se vuelven más voluminosos.

El dominio Active Directory es pues un elemento que convendrá crear con prudencia y por consiguiente ser capaces de justificar la creación con referencia a los temas o funciones especificadas a continuación:

-

Un dominio es un contenedor dentro de un bosque.

-

Un dominio es una unidad de replicación.

-

Un dominio es una unida sobre la cual se aplican las directivas...

Controladores de dominio y estructura lógica

Los controladores de dominio de un dominio Active Directory son, por definición, todos iguales entre sí. De esta forma, los objetos y los servicios que el dominio pone a disposición están disponibles a través de todos los controladores de dominio.

Así, los controladores de dominio Windows Server utilizan un modelo de replicación donde todos los controladores están disponibles en lectura y escritura. Este modelo, llamado modelo de replicación de varios maestros (Multi Master Replication), permite no tener que depender de un solo controlador en especial como ocurría antes en el entorno Windows NT con el controlador de dominio principal.

De esta forma, cualquier objeto de un dominio Active Directory puede ser creado en cualquier controlador de dominio de dicho dominio y cualquier propiedad de un objeto puede ser modificada en cualquier controlador de dominio que mantenga al objeto. El directorio Active Directory permite una disponibilidad total del directorio en cualquier punto de la red. En efecto, la idea es lograr que sea posible modificar el objeto más cerca de la administración o mejor, más cerca de los usuarios, equipos o aplicaciones que requieran un valor más actualizado posible.

Recordemos, en los antiguos dominios Windows NT o Samba, todas las modificaciones deben ser realizadas en el Controlador de Dominio Primario, este controlador es el único controlador de dominio que está disponible en lectura y escritura.

Los controladores de dominio también se hacen cargo de la replicación de los datos que se refieren al bosque o las particiones del directorio de aplicaciones utilizadas por el servicio DNS. Es así como un controlador de dominio replica las particiones que se especifican a continuación:...

Las unidades organizativas (UO)

Las unidades organizativas (UO - Organizational Unit) son los objetos contenedores más comúnmente utilizados dentro de un dominio Active Directory. En efecto, aunque la estructura de dominios y bosques (DIT - Directory Information Tree) es rígida y compleja, las UO son fáciles de crear, editar, mover y borrar.

Este contenedor puede incluir muchos tipos de objetos tales como usuarios, contactos, equipos, impresoras, carpetas compartidas y por supuesto también otras unidades organizativas.

El hecho de que el contenedor de clase UO pueda ayudarnos a organizar el espacio de almacenamiento de objetos de un dominio particular del bosque es interesante en más de un sentido. En efecto, los siguientes puntos caracterizan el buen uso de las unidades organizativas:

-

Desde un punto de vista del contenido, la unidad organizativa puede incluir a los objetos más usados (objetos usuarios, grupos, equipos, carpetas compartidas, impresoras).

-

Desde un punto de vista de las funcionalidades de gestión de los cambios en la configuración, la unidad organizativa es el contenedor más pequeño que puede ser objeto de la aplicación de directivas de grupo.

-

Desde un punto de vista de la implementación de privilegios de administración, la unidad organizativa puede ser objeto de múltiples delegaciones.

-

Desde un punto de vista de la modelización de un espacio organizado, las unidades organizativas pueden ser combinadas de forma sencilla para reflejar su modelo de administración o de organización, de forma independiente del tamaño y el número de objetos contenidos.

Podemos utilizar las UO de forma individual o en el marco de una jerarquía de UO anidadas. En este último caso, podemos decidir sacar partido de los poderosos mecanismos de herencia. De hecho, el comportamiento de una UO se parece mucho al de un directorio NTFS. La diferencia más notable se refiere a la naturaleza de los objetos soportados. Por supuesto, un directorio NTFS no puede contener archivos u otros directorios con las autorizaciones...

Los árboles

Un árbol de dominio(s) es un conjunto de dominios agrupado para formar una estructura jerárquica. Por definición, al añadir un dominio dentro de bosque, pueden ocurrir dos supuestos:

-

El dominio se inserta como nuevo dominio hijo en un árbol de dominio existente.

-

El dominio crea un nuevo árbol en un bosque existente.

Con respecto al primer dominio del bosque: la elección para crear un nuevo dominio en un nuevo bosque corresponde a la creación inicial del bosque. Este dominio en particular se denomina dominio raíz del bosque y también desempeña el papel de dominio raíz de la primera estructura de árbol. La importancia del rol del dominio raíz del bosque se aborda más adelante.

A partir del momento en que se añade un nuevo dominio en un árbol existente, se convierte en un dominio hijo del dominio raíz del árbol. El dominio raíz del árbol es, en este caso, el dominio padre.

Sin embargo, un dominio hijo puede también tener uno o varios dominios hijos. Esta estructura compuesta de múltiples dominios formará una jerarquía de dominios donde la base del nombre será el dominio raíz del árbol. Así, el nombre de un dominio hijo en un árbol es solo su nombre DNS. Este nombre es una combinación del nombre de cada uno de los dominios hasta el dominio raíz del árbol, tal como, por ejemplo, el dominio de Active Directory responsable de la zona EMEA (Europe, Middle East and Africa) cuyo nombre DNS sería, por ejemplo, emea.corpnet.corporate.net.

Por definición, un árbol Active Directory es un espacio de nombres DNS contiguo, por lo tanto, cualquier nuevo espacio de nombres DNS deberá ser objeto de la creación de un nuevo árbol dentro del bosque Active Directory.

Aunque el dominio sea la unidad de administración, seguridad y replicación básicas, es probable que en función del modelo de administración o de organización de la empresa, sea necesario crear uno o varios dominios adicionales. Por ejemplo, podríamos necesitar agregar dominios dentro de un bosque existente en los casos presentados a continuación:

-

Permitir la implementación de un modelo de administración descentralizado.

-

Utilizar directivas y parámetros...

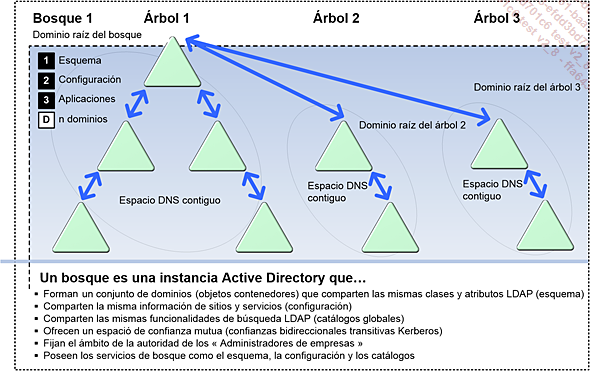

Los bosques

Un bosque es una instancia completa del directorio Active Directory. En primer lugar, parece que el Active Directory solo existe a partir del momento en que se crea un nuevo dominio. Sin embargo, la creación de este primer dominio sólo podrá hacerse si tienen previamente especificado que éste se adhiere a un nuevo bosque.

De manera más simple, para que el bosque exista, es necesario un árbol que contenga un dominio Active Directory, y por lo tanto al menos un dominio.

Cada bosque existe mediante el conjunto de todos los controladores de todos los dominios del bosque. Este tema significa también que, por último, un controlador de un dominio dado es "en primer lugar" un controlador del bosque antes de ser también un controlador de un dominio particular.

Por supuesto, el bosque no es operativo sino a través del primer dominio instalado. Luego, en función de las necesidades o las limitaciones de cada organización, será posible añadir otros dominios. Estos dominios podrían formar parte del espacio de nombres inicial o de un nuevo espacio de nombres por medio de una nueva estructura de árbol, o también podríamos decir de un nuevo árbol.

Por definición, todos los dominios de un bosque comparten:

-

Un esquema común.

-

Una configuración común.

-

Una extensión de búsqueda global a través de los controladores de dominio que actúan como catálogos globales.

-

Las relaciones de confianza bidireccionales transitorias que representan la estructura lógica del bosque.

El esquema siguiente muestra una instancia de Active Directory.

Estructura de un bosque Active Directory

Como podemos ver en esta imagen, el bosque posee un dominio particular situado en lo más alto del espacio: el dominio raíz del bosque.

El dominio raíz del bosque es el primer dominio instalado. De hecho, la implementación del bosque requiere la implementación de un árbol, que a su vez requiere la implementación de un dominio, que en si mismo requiere la instalación de un equipo con el estado de controlador de dominio y de catálogo global Active Directory.

Hemos visto antes cuáles eran las operaciones de construcción de un nuevo árbol realizadas a través del Asistente de Configuración de servicios...

Éxito en el proceso de actualización de Active Directory a servicios de dominio de Active Directory Windows Server 2016

Windows Server 2016 es una versión mayor en más de un sentido. En consecuencia, se podría pensar que la instalación de nuevos controladores de dominio e incluso la actualización in situ de antiguos servidores Windows Server son tareas complejas que requieren una gran preparación.

En realidad, no es nada complicado, y veremos que con un mínimo de preparación para el despliegue de nuevos controladores de dominio Active Directory puede realizarse con mucha facilidad y con un mínimo de riesgos.

El proceso de migración a los servicios de dominio de Active Directory de Windows Server 2016 debe tener como objetivo -Plazo- el uso del nivel funcional más cercano a Windows Server 2016, sin olvidar por supuesto hacer lo mismo con el nivel funcional del bosque.

Verificaciones y gestión de riesgos

Antes de comenzar las operaciones propias de la integración de controladores de dominio Windows Server 2016, se recomienda realizar las operaciones siguientes:

-

Realizar un inventario detallado de todos los controladores de dominio importantes, en especial su posicionamiento en los sitios Active Directory, así como los servicios que proveen (GC, servicios DNS, Servicios DHCP, KMS, Servicios de tiempo, …).

-

Identificar los controladores de dominio que poseen los cinco roles FSMO.

-

Comprobar las actualizaciones de los antiguos controladores de dominio que se conservarán.

-

Hacer una copia de seguridad de tipo System State de uno o varios controladores de dominio operativos. Si se trata de VM, detener la VM a respaldar, efectuar clones y luego reiniciarlos.

-

Determinar el mejor escenario de vuelta atrás, en previsión de una eventual catástrofe.

1. Preparación de la infraestructura de Active Directory para Windows Server 2016

Retirada de los antiguos controladores Windows Server 2003 en fin de vida

Con el fin de vida de Windows Server 2003, los controladores de dominio que utilizan esta versión del sistema operativo deben ser sustituidos por una versión más reciente del sistema operativo como Windows Server 2008 hasta Windows Server 2016.

Por lo tanto, todos los controladores de dominio Windows Server 2003 deberán eliminarse del dominio. Por lógica, una vez efectuada...

Ediciones ENI Editorial | líder en informática

Ediciones ENI Editorial | líder en informática